กระบวนการรับรอง SSL/TLS Certificate หรือ “ใบรับรองอิเล็กทรอนิกส์” (ต่อไปจะเรียกว่า TLS Certificate) จะผ่านทาง Certificate Authority หรือ “ผู้ออกใบรับรองอิเล็กทรอนิกส์” (CA)

โดยเว็บเบราว์เซอร์หรือระบบปฏิบัติการ (ต่อไปจะเรียกว่า client) จะมีรายการที่เรียกว่า Trusted Root Certification Authorities หรือ “รายการใบรับรองอิเล็กทรอนิกส์ของผู้ออกใบรับรองอิเล็กทรอนิกส์สำหรับผู้อื่น” อยู่ภายใน โดยมากมักอ้างอิงกับตัวระบบปฏิบัติการเป็นหลัก ซึ่งจะบรรจุ Root Certificate หรือ “ใบรับรองอิเล็กทรอนิกส์ลำดับชั้นบนสุด” เพื่อให้ client สามารถเชื่อใบรับรองอิเล็กทรอนิกส์ที่ได้รับรองจาก Certificate Authority เหล่านั้น (Trust any certificates issued by the Certificate Authorities)

หนังเรื่อง Warcraft: The Beginning ก็ได้เข้าโรงเป็นที่เรียบร้อยแล้วไปเมื่อวันที่ 26 พฤษภาคม 2559 นี้ หลังจากที่ผู้เขียนก็ได้ไปรับชมหนังมาเองด้วยความที่เคยเล่นเกมมาก่อนทำให้ขณะดูไม่ติดขัดอะไร แต่ว่าด้วยความรีบรัดของหนังจึงอาจทำให้ผู้ที่ไม่เคยเล่นเกมมาก่อน มีจุดสงสัยขึ้นหลาย ๆ จุดระหว่างดูหนังได้ จึงขอรวบรวมข้อสงสัยที่อาจเกิดขึ้นระหว่างดูหนังไว้ ณ ที่นี้ครับ

ชนเผ่าผิวสีฟ้าที่อยู่ในกรงตอนต้นเรื่องคือชนเผ่าอะไร?

คำว่า Internet of Things (IoT) ได้รับความสนใจอย่างสูงในช่วงเวลาไม่กี่ปีที่ผ่านมา เราเห็นบริการจำนวนมากเริ่มบอกว่าตัวเองรองรับ IoT ในแบบต่างๆ สำหรับคนทั่วไปคำถามคงเป็นเรื่องว่า IoT จะเข้ามาเปลี่ยนชีวิตของเราได้อย่างไร แต่สำหรับนักพัฒนา เราอาจจะตั้งคำถามถึงความเปลี่ยนแปลงที่กำลังจะเกิดขึ้น เทคโนโลยีที่เข้ามาเกี่ยวพันกับ IoT

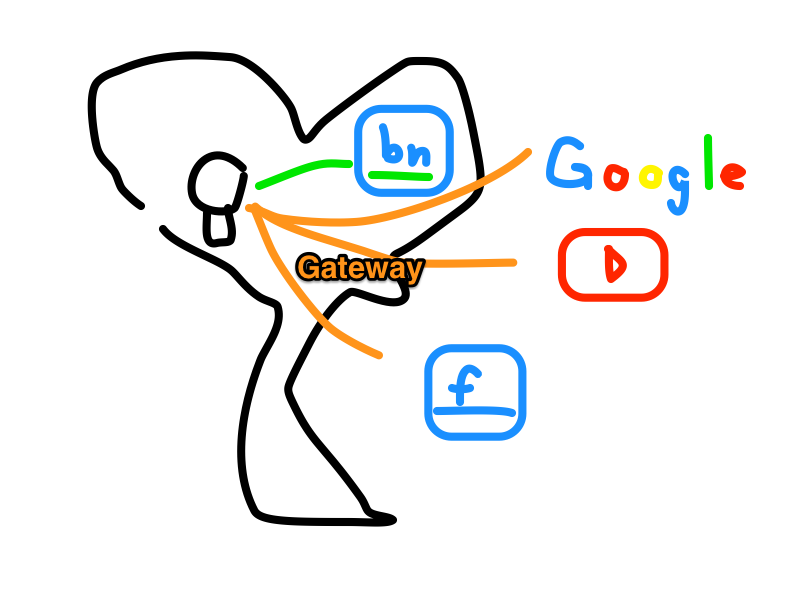

หลายวันนี้ข่าว Single gateway ได้ชิงพื้นที่จากหน้าสื่อไปพอสมควร ด้วยความที่เป็นประเด็นใหญ่ ซับซ้อน และมีผลกระทบตามมาเป็นจำนวนมาก

ผู้เขียนเชื่อว่า เราๆ ทุกท่าน ไม่ว่าจะสนใจด้านสารสนเทศกันแค่ไหน ล้วนควรจะได้รับข้อเท็จจริงที่เกี่ยวกับ Single gateway จึงเป็นที่มาของบทความชุดนี้ ที่จะอธิบายว่า Single gateway คืออะไรในแบบภาษาชาวบ้าน (ที่อาจไม่รู้เรื่อง Infrastructure ต่างๆ) และผลกระทบที่จะตามมาครับ

Gateway อะไรนะ Gateway อะไรผมไม่รู้เรื่อง

จากปัญหาช่องโหว่ Flash และ Java รอบล่าสุดที่เป็นช่องโหว่ร้ายแรง และต้นสังกัดยังไม่ออกแพตช์แก้ ทางออกของผู้ใช้งานที่เป็นไปได้ในตอนนี้คือปิดการทำงานของปลั๊กอินเหล่านี้

สมาชิก Blognone น่าจะปิดปลั๊กอินกันได้ไม่ยาก แต่ผมอ่านจากความเห็นในหลายๆ ที่พบว่ายังมีคนไม่รู้วิธีการปิดปลั๊กอินอีกมาก บทความนี้จึงเขียนเพื่อสอนการปิดปลั๊กอินบนเว็บเบราว์เซอร์ (อย่างละเอียดแบบมีภาพประกอบทุกขั้นตอน) โดยมุ่งเป้าไปยังคนที่ปิดไม่เป็นนะครับ ใครรู้อยู่แล้วข้ามไปได้เลย

ช่วงนี้มีเรื่องเป็นที่ชวนฉงนสงสัยของใครหลายคนที่ใช้ Internet บ้านของ True เหตุใดบางครั้ง มันถึงช้าจนใช้งานไม่ได้ แถมมาเจาะจงเป็นเฉพาะกับบริการของ Google

และ ถ้าเจาะจงมากกว่านั้น ทำไมมันมีปัญหากับเฉพาะ Google Chrome

บางคนได้ถามไปทางผู้ให้บริการแล้วได้คำตอบที่ไม่แน่ชัด แต่ละคนก็มีทฤษฎีตีความกันไปต่างๆ นาๆ แต่คนที่สรุปได้ว่าเป็นเพราะอะไร ไม่ได้ออกมาอธิบายให้รู้ทั่วกัน แถมตัวปัญหาก็ไม่ได้ใหญ่โตเกินแก้ เป็นไปได้หรือไม่ว่า วิศวกรผู้รับผิดชอบของบริษัทดังกล่าว จนบัดนี้ก็ยังไม่เข้าใจว่าเกิดอะไรขึ้น

หลักการความปลอดภัยข้อหนึ่งที่ดูจะไม่เกี่ยวกับความปลอดภัยนัก คือ availability หรือสถานะพร้อมใช้งาน แม้ว่าแฮกเกอร์อาจจะไม่ได้ขโมยข้อมูลออกไปจากระบบ หรือทำลายข้อมูลสร้างความเสียหายโดยตรง แต่ทุกวันนี้เพียงแค่การทำให้ระบบไม่สามารถใช้งานได้โดยผู้ใช้ที่ถูกต้อง ก็สร้างความเสียหายได้มากมาย ระบบสำคัญอย่างสาธารณูปโภค เช่น ไฟฟ้า, โทรศัพท์, หรือน้ำประปา หากไม่สามารถใช้งานเพียงไม่กี่ชั่วโมง ความเสียหายอาจจะสูงจนคาดไม่ถึง ในโลกอินเทอร์เน็ต ธนาคารออนไลน์อาจจะถูกโจมตีจนกระทั่งไม่สามาถใช้งานได้สร้างความเสียหายให้กับลูกค้าของธนาคารและความน่าเชื่อถือของธนาคารเอง

- Read more about Availability: อยู่กับเธอเสมอ

- 9 comments

- Log in or register to post comments

โปรแกรมเมอร์ที่มีประสบการณ์สักหน่อยคงเข้าใจได้ไม่ยากว่าซอฟต์แวร์ที่ไม่มีบั๊กนั้นแทบไม่มีจริงอยู่ในโลก หนังสือ Code Complete ของ Steve McConnell ระบุว่าโดยทั่วไปแล้วโค้ดทุกๆ 1000 บรรทัด (KLOC: kilo lines of code) จะมีข้อผิดพลาดประมาณ 15-50 จุด ซอฟต์แวร์ที่คุณภาพสูงมากๆ อาจจะมีกระบวนการตรวจสอบที่รัดกุม อาจจะทำให้คุณภาพซอฟต์แวร์ดีขึ้น จุดผิดพลาดต่ำลงต่ำ แต่ซอฟต์แวร์สมัยใหม่ที่มีความซับซ้อนสูง พึ่งพิงกับไลบรารีภายนอกจำนวนมาก แทบเป็นไปไม่ได้ที่จะอ้างว่าซอฟต์แวร์เหล่านี้ไม่มีความผิดพลาดอยู่เลย ในบางกรณีอาจมีผู้อ้างว่าทำได้เช่นในโครงการอวกาศบางโครงการ แต่ซอฟต์แวร์เหล่านั้นมักเป็นงานเฉพาะทาง ไม่ต้องรองรับฮาร์ดแวร์ที่หลากหมายและมาตรฐานการเชื่อมต่

- Read more about ซัพพอร์ต: กระบวนการดูแลความปลอดภัยตลอดอายุใช้งาน

- 12 comments

- Log in or register to post comments

หมายเหตุ บทความนี้ไม่เกี่ยวกับข่าว "กระทรวงไอซีทีพยายามตรวจสอบและปิดกั้นเว็บเข้ารหัส ทดสอบที่เกตเวย์" แต่อย่างใด

เว็บและบริการคอมพิวเตอร์ยุคใหม่ส่วนมากมักเข้ารหัสอย่างแน่นหนาขึ้นเรื่อยๆ ในช่วงเวลาไม่กี่ปีที่ผ่านมา กระบวนการเข้ารหัสเหล่านี้คุ้มครองความเป็นส่วนตัวและความปลอดภัยของผู้ใช้ได้เป็นอย่างดี แต่แน่นอน หากวันดีคืนดีเราเป็นเจ้าของบ้านที่ควบคุมเกตเวย์อินเทอร์เน็ต "ที่บ้าน" ได้โดยไม่มีการตรวจสอบ ไม่มีการถ่วงดุล สามารถทำอะไรได้ตามใจชอบ เราอาจจะเริ่มสงสัยว่าจริงๆ แล้วเราอยากส่องข้อความที่ทุกคนส่งเข้าออกจากบ้านของเราแม้จะเข้ารหัสได้หรือไม่

กระบวนการยืนยันตัวตน (Authentication) เป็นปัญหาสำคัญในโครงสร้างความปลอดภัยคอมพิวเตอร์มาตั้งแต่เริ่มต้นยุคแรกๆ จนถึงทุกวันนี้ที่ปัญหาการขโมยตัวตนผู้ใช้ออนไลน์ยังเป็นปัญหาอยู่เรื่อยมา การยืนยันตัวตนที่ใช้งานเป็นวงกว้างทุกวันนี้คงเป็นรหัสผ่านที่มีคุณสมบัติการยืนยันตัวตนที่ดีพอสมควร เช่น เป็นความลับส่วนตัวกับเจ้าของตัวตน, และสามารถยกเลิกได้เมื่อความลับรั่วไหล แต่อย่างไรก็ตาม เราพบว่าผู้ใช้จำนวนมากมีแนวโน้มจะใช้รหัสผ่านอย่างไม่ปลอดภัย เช่น การใช้รหัสผ่านที่ง่ายต่อการคาดเดาจนเกินไป รวมถึงการใช้รหัสผ่านร่วมกันกับบริการอื่นๆ ทำให้รหัสผ่านตกอยู่ในความเสี่ยงเมื่อบริการใดบริการหนึ่งถูกเจาะจนข้อมูลรั่วไหล แฮกเกอร์มีแนวโน้มจะนำรหัสผ่านเหล่านั้นไปใช้งาน

ในรอบปีที่ผ่านมาเราพบกับปัญหาความปลอดภัย และช่องโหว่ของระบบเข้ารหัสแบบ SSL จำนวนมาก อีกทั้งยังทั่วถึงกันแทบจะทุกระบบปฏิบัติการที่มีใช้งานกันอยู่ (Windows, iOS+OSX, SSLv3 ทุก OS, Heartbleed ใน OpenSSL) ทั้งที่ส่งผลโดยตรงต่อผู้ใช้ และส่งผลโดยตรงต่อผู้ดูแลระบบ ไม่นับปัญหาที่ “อาจ” มีผลกระทบต่อผู้ใช้งานจำนวนมาก และเมื่อการทำธุรกรรมทางการเงินผ่านอินเทอร์เน็ตได้รับความนิยมมากขึ้นเรื่อยๆ เราจึงควรทราบข้อมูลทางด้านความปลอดภัยของเว็บไซต์ระบบธนาคารออนไลน์ต่างๆ ที่เปิดให้ใช้งานอยู่ในประเทศไทยไว้บ้างคร

- Read more about สำรวจความปลอดภัยของ SSL ของธนาคารออนไลน์ในประเทศไทย

- 33 comments

- Log in or register to post comments

บทความนี้เป็นตอนต่อจาก รู้จัก Web Components - ปฏิวัติการเขียน UI บน HTML ด้วยการสร้างคอมโพเนนต์ ต้องอ่านตอนแรกก่อนนะครับ

สำหรับตอนนี้เราจะพูดถึงตัว Polymer กันจริงๆ หลังจากเกริ่นนำแนวคิดของ Web Components ในฐานะ "เอกสารสเปก" ไปเมื่อตอนก่อน คราวนี้เป็นคิวของ Polymer ที่เป็นตัวซอฟต์แวร์ (implementation ตามสเปก) ที่พัฒนาโดยทีมงานกูเกิลนั่นเอง

Polymer เปิดตัวต่อโลกครั้งแรกในงาน Google I/O 2013 แต่ช่วงนั้นยังไม่มีข้อมูลออกมาเยอะมากนัก เมื่อเวลาผ่านมา 1 ปี มันถูกกล่าวถึงอีกครั้งในงาน Google I/O 2014 และถูกเน้นมากเป็นพิเศษผ่านเซสชันในงานรอบล่าสุดนี้

ในตอนที่แล้ว ผมได้พูดถึงโปรแกรม PocketSphinx ซึ่งเป็นโปรแกรมรู้จำเสียงอัตโนมัติ (Automatic Speech Recognition หรือ ASR) ที่เป็น open source สามารถปรับแต่งให้รู้จำเสียงแบบใด ภาษาใดก็ได้ โดยผมได้พูดถึงการสร้างโมเดลที่จำเป็นต้องใช้สำหรับโปรแกรมรู้จำเสียงทั้งสามแบบ ได้แก่ language model, phonetic dictionary และ acoustic model ไปแล้ว ในตอนนี้จะเป็นการทดสอบโมเดลเพื่อวัดประสิทธิภาพของโมเดล การนำเอาโมเดลทั้งสามไปใช้งานจริง การทำ adaptation acoustic model และการทำ voice activation ครับ

คนที่ติดตามงาน Google I/O 2014 คงได้ยินชื่อโครงการ Polymer ของกูเกิลกันมาบ้าง มันคือ "ไลบรารีสำหรับสร้าง UI ด้วยเทคโนโลยีเว็บ" ที่พัฒนาขึ้นบนมาตรฐานเว็บตัวใหม่ Web Components ที่ว่ากันว่าจะปฏิวัติแนวคิดของการเขียนเว็บแบบเดิมๆ ไปอย่างสิ้นเชิง

บทความนี้จะแนะนำแนวคิดของ Web Components ในฐานะมาตรฐานที่กำลังพัฒนาขึ้นโดยคณะทำงานของ W3C ก่อนจะกล่าวถึง Polymer ในตอนต่อไป (ผู้อ่านควรมีพื้นฐานด้านการพัฒนาเว็บมาบ้างพอสมควร)

โปรแกรมรู้จำเสียงอัตโนมัติ (Automatic Speech Recognition หรือ ASR) คือโปรแกรมที่รับข้อมูลนำเข้าเป็นเสียงและแปลงให้กลายเป็นข้อความ (text) แบบ real-time ปัจจุบันมีใช้กันแพร่หลายขึ้นมาก อย่าง Siri ของแอปเปิลก็สามารถพูดคุยโต้ตอบกันได้ หรืออย่างเครื่องใช้ไฟฟ้าบางยี่ห้อในปัจจุบันก็ได้เพิ่มฟังก์ชันการสั่งการด้วยเสียงแถมมาด้วย แต่จะเป็นไปได้ไหมถ้าเราจะสามารถสร้างเทคโนโลยีเหล่านี้ขึ้นมาใช้เองได้ ด้วยความสงสัยนี้ผมเลยคิดจะทดลองทำโปรเจคนี้ขึ้นมา

ในบทความตอนแรกที่ปูพื้นฐานจำเป็นเกี่ยวกับเครื่องพิมพ์สามมิติเอาไว้แล้ว ในตอนนี้เราจะมาพาไปรู้จักกับการพิมพ์สามมิติในเชิงปฏิบัติว่าจะต้องเตรียมการอย่างไรบ้าง มีอะไรที่ต้องระวังเป็นพิเศษ และต้องใช้อะไรในการพิมพ์บ้าง ผ่านวิธีการพิมพ์ยอดนิยมที่สุดอย่าง fused deposition modeling (FDM)

ในการเตรียมตัวก่อนเริ่มพิมพ์สามมิติ ไม่ว่าจะด้วยวิธีใดก็ตาม มีองค์ประกอบที่ต้องเตรียมให้เรียบร้อยก่อนเริ่มทำคล้ายๆ คือต้องมีตัวเครื่องพิมพ์สามมิติ มีวัตถุดิบสำหรับพิมพ์ มีโปรแกรมสำหรับควบคุมเครื่องพิมพ์ (Slicer) และมีแบบพิมพ์สามมิติ ซึ่งสกุลไฟล์ที่ใช้กันแพร่หลายคือ .STL

จะหาแบบพิมพ์สามมิติได้จากไหน

"ถ้าคุณไม่รู้ว่าคุณกำลังออกแบบอะไร คุณจะออกแบบมันได้ยังไง?"

สวัสดีครับ วันนี้มีเพื่อนผมคนนึงตามให้มาดูเรื่องใน blognone มีเนื้อหาหลักๆ คือ Google จัดประกวด Little Box Challenge ซึ่งเป็นโครงการประกวดการออกแบบ power inverter เพื่อใช้ร่วมกับอุปกรณ์ solar cell โดยมีเงินรางวัล 1ล้านดอลลาร์สหรัฐ ผมคิดว่าอาจจะมีผู้สนใจอยู่บ้าง เลยต้องการเขียนเจาะรายละเอียดในมุมมองของผม เพื่อช่วย get started ให้กับมือใหม่ (ซึ่งอาจจะมีความคิดใหม่ๆ ที่น่าสนใจ) และดึงความคิดเห็นจากมือเก๋า (ที่มีประสบการณ์) แล้วมาดูกันครับว่าเราจะได้ข้อสรุปอะไรหรือเปล่า

ท่ามกลางนวัตกรรมใหม่ๆ จำนวนมากที่เกิดดับในช่วงหลายปีที่ผ่านมานี้ ยังมีหนึ่งเทคโนโลยีที่ได้รับความสนใจมากขึ้นเรื่อยๆ จากความสามารถในการดัดแปลงไปใช้กับอุตสาหกรรมได้อย่างกว้างขวาง และเริ่มเข้าไปสู่บ้านของคนทั่วไปมากขึ้น ด้วยราคาของเทคโนโลยีที่กำลังลดลงอยู่ทุกขณะ แน่นอนว่าเทคโนโลยีที่พูดถึงนี้คงหนีไม่พ้นการพิมพ์สามมิติ (3D Printing) หรือพูดให้ถูกกว่าคือการผลิตแบบดิจิทัลที่ลดรูปจากเครื่อง CNC ที่ใช้ในวงการอุตสาหกรรมนั่นเอง

ความเชื่อใจในความมั่นคงปลอดภัยของระบบคอมพิวเตอร์ที่เลียนแบบมาจากโลกความเป็นจริงอย่างสุดท้าย นั่นคือการทำสัญญา ในโลกความเป็นจริงคนเราทำสัญญากันทุกวันตลอดเวลา เมื่อเราสั่งสินค้ากับแม่ครัวในร้านอาหาร แม่ค้าต้องนำอาหารที่เราสั่งมาเสิร์ฟให้อย่างถูกต้อง เมื่อเราทานแล้วเราต้องจ่ายเงินตามค่าอาหารที่ระบุไว้ หากแม่ครัวทำอาหารมาผิด เรามีสิทธิที่จะปฎิเสธไม่รับอาหาร และไม่จ่ายเงินค่าอาหารนั้นๆ

- Read more about Non-Repudiation: สัญญาต้องเป็นสัญญา

- 4 comments

- Log in or register to post comments

สรุปเนื้อหาจากงาน Blognone Quest for Modern Security ตอนที่สอง (ตอนที่หนึ่ง) โดยเป็นการบรรยายของคุณคงศักดิ์ ก่อตระกูล Technical Services Senior Manager จาก Trend Micro

หัวข้อการบรรยายของคุณคงศักดิ์เป็นการแนะนำ "แนวโน้ม" ของปัญหาภัยคุกคามด้านความปลอดภัยที่เปลี่ยนแปลงไปจากอดีตอย่างมากด้วยสภาพตลาดเทคโนโลยีที่เปลี่ยนไป เช่น Internet of Everything (IoE) มีอุปกรณ์ชนิดใหม่ๆ ที่เชื่อมต่อกับอินเทอร์เน็ตเยอะขึ้นมาก

บั๊ก Heartbleed ที่ถูกค้นพบเมื่อไม่กี่วันก่อน ส่งผลสะเทือนไปทั่วโลกไอที เหตุเพราะตัวซอฟต์แวร์ OpenSSL นั้นถูกใช้อย่างกว้างขวางในฐานะซอฟต์แวร์พื้นฐานสำหรับการเข้ารหัส SSL/TLS เพื่อส่งข้อมูลแบบ HTTPS, VPN และทราฟฟิกเข้ารหัสแบบอื่นๆ

การค้นพบช่องโหว่ Heartbleed ถือเป็นการ "เจาะที่หัวใจ" ทำลายความน่าเชื่อถือของการส่งข้อมูลผ่าน SSL/TLS ลงอย่างมาก (ตามสัดส่วนการใช้ OpenSSL) เพราะการเข้ารหัสที่เรา "เชื่อว่าปลอดภัย" นั้นกลับไม่ปลอดภัยอย่างที่เคยคิดกันไว้

สรุปเนื้อหาสาระจากงาน Blognone Quest for Modern Security ในช่วงแรกเป็นการบรรยายโดยคุณอภิเชษฐ์ ชัยเพ็ชร ที่ปรึกษาเทคโนโลยีอาวุโสจาก RSA

ปัญหาค่าโรมมิ่งแพงจนหลายคนช็อคเป็นปัญหาเรื้อรังของการสื่อสารไทย คำแนะนำโดยทั่วไปคือที่ใช้ได้ผลที่สุดคือ "อย่าเอาซิมไปใช้ต่างประเทศ" โดยแนะนำให้ซื้อซิมในประเทศนั้นๆ ใช้งาน แม้อาจจะถูกบ้างแพงบ้างแต่ส่วนมากก็อยู่ในระดับไม่เกินสองพันบาทต่อสองสัปดาห์เท่านั้น แต่ในหลายกรณีเราก็ยังต้องการใช้หมายเลขที่บ้านของเราอยู่เสมอ บางกรณีเช่นการรับ SMS เช่นข้อความ OTP ก็จำเป็นอย่างมากต่อการใช้งานจริง

- Read more about ต่อโทรศัพท์กลับบ้านด้วย Asterisk และ Raspbery Pi

- 13 comments

- Log in or register to post comments

กระบวนการรักษาความปลอดภัยในระบบคอมพิวเตอร์ที่สำคัญอีกอย่างหนึ่งคือการให้อำนาจ (Authorization) กระบวนการนี้เมื่อเทียบกับชีวิตประจำวันคือการที่เราเข้าถึงพื้นที่ในอาคารต่างๆ ได้จำกัด หลังร้านอาหารอาจจะจำกัดเฉพาะพนักงานเข้าได้เท่านั้นขณะที่ลูกค้าทั่วไปจะต้องอยู่ในบริเวณที่นั่งที่จัดไว้ หรือบริเวณชั้นผู้บริหารที่พนักงานทั่วไปไม่สามารถเข้าใช้งานได้

จำกัดทางภายภาพ: เข้าถึงไม่ได้ตั้งแต่ภายนอก

- Read more about Authorization: เป็นได้แค่.....

- 16 comments

- Log in or register to post comments

หมายเหตุ: ต่อเนื่องจากข่าวที่แล้ว (ระบบอินเทอร์เน็ตทรูถูกโจมตี ฝังมัลแวร์ดักข้อมูลผู้ใช้งาน) ทางทีมงานทรูได้ประสานงานมาว่าทีมเครือข่ายได้รับทราบปัญหาแล้ว กำลังหาแนวทางในการแก้ไขเป็นการถาวรอยู่ครับ

ระบบอินเทอร์เน็ตมีพื้นฐานอยู่บนบริการหลายๆ อย่างทำงานร่วมกัน ในเงื่อนไขหลักที่ถือว่า "ข้อมูลที่อีกฝ่ายตอบมาเป็นความจริง" เป็นหลัก โดยบริการที่สำคัญมาก (และเป็นช่องโหว่ในการโจมตีมากเป็นอันดับต้นๆ) ในอินเทอร์เน็ตมีอยู่สองอย่างเท่านั้นครับ คือ routing และ DNS คือถ้าสามารถโจมตีสองอย่างในขนาดใหญ่มากๆ ได้ ก็อาจทำให้อินเทอร์เน็ตทั้งโลกหรือส่วนหนึ่งส่วนใดมีปัญหาได้เลยครับ

Routing

- Read more about [In-Depth] อธิบายกลไกการโจมตี Transparent Proxy

- 27 comments

- Log in or register to post comments