ช่องโหว่ของตัวสร้างเลขสุ่มเทียม Dual_EC_DRBG นำเสนอโดยโปรแกรมเมอร์ของไมโครซอฟท์มาตั้งแต่ปี 2007 และเพิ่งได้รับความสนใจเป็นวงกว้างหลังพบว่า NSA เป็นผู้ออกแบบหลักของกระบวนการนี้ ตอนนี้โค้ดตัวอย่างของกระบวนการนี้ก็มีให้ดาวน์โหลดแล้วที่ GitHub

ช่องโหว่สำคัญของ Dual_EC_DRBG คือค่าคงที่ P และ Q ที่ต้องเลือก P = dQ จะทำให้ค่า d กลายเป็นกุญแจลับสำหรับการถอดรหัสค่าสุ่มใดๆ ที่เป็นผลลัพธ์ออกมา โดยต้องสังเกตค่าเพียง 32 ไบต์เท่านั้น

- Read more about โค้ดตัวอย่างช่องโหว่ Dual_EC_DRBG มาแล้ว

- 1 comment

- Log in or register to post comments

จากข่าวเก่าในประเด็นที่ NSA ได้ฝังช่องโหว่ความปลอดภัยในมาตรฐาน Dual_EC_DRBG ล่าสุดอ้างอิงจากแหล่งข่าวนิรนามของรอยเตอร์ว่า NSA ได้มีการจ่ายเงินให้กับ RSA กว่า 10 ล้านดอลลาร์เพื่อทำให้ช่องโหว่นี้คงอยู่

คดีสิทธิบัตรการเข้ารหัส RC4 และการแลกกุญแจสาธารณะที่บริษัท TQP ฟ้อง Newegg คณะลูกขุนในศาลชั้นต้นตัดสินแล้วว่าให้ Newegg จ่ายค่าเสียหาย 2.3 ล้านดอลลาร์ จากที่ TQP เรียกร้อง 5.1 ล้านดอลลาร์ โดยยืนยันว่ามีการละเมิดสิทธิบัตรทั้งสี่ฉบับจริง

TQP ยังมีคดีรอขึ้นศาลอีกนับสิบคดี โดยมีคู่กรณีเช่น กูเกิล, LinkedIn, หรือโซนี่ จนถึงตอนนี้ TQP ได้รับค่าเสียหายไปแล้วกว่า 45 ล้านดอลลาร์

บริษัทขนาดใหญ่มีแนวโน้มจะเปลี่ยนกระบวนการเข้ารหัสจาก RC4 เป็นกระบวนการอื่นที่แน่นหนากว่า แต่ยังไม่มีบริษัทใดออกมายอมรับว่าเป็นเพราะถูกเรียกค่าเสียหายเช่นนี้

การรักษาความปลอดภัยขั้นสุดท้ายเป็นปัญหาสำคัญขององค์กรจำนวนมาก เช่น รหัส root ของเครื่องเซิร์ฟเวอร์หลักในระบบ รหัสผ่านเพื่อเข้าถึง private key บนสมาร์ตการ์ด การเก็บรักษาข้อมูลเหล่านี้ส่วนมากต้องอาศัยการพิมพ์ออกมาเป็นกระดาษแล้วนำไปเก็บรักษาไว้ที่ปลอดภัยเช่นตู้เซฟธนาคารที่ต้องการกุญแจสองดอกให้เปิดพร้อมกันจึงนำข้อมูลออกมาใช้งานได้ ตอนนี้ CloudFlare ผู้ให้บริการ reverse proxy รายใหญ่ก็นำโครงการภายในที่ชื่อว่า Red October เปิดซอร์สออกมาให้ใช้งานกัน

Red October คือเซิร์ฟเวอร์เข้ารหัสและถอดรหัส โดยไม่มีข้อมูลที่ต้องการเก็บรักษาอยู่บนเซิร์ฟเวอร์จริง ในตัวเซิร์ฟเวอร์ของ Red October นั้นจะเก็บกุญแจ RSA ของผู้ใช้ทุกคนเอาไว้ เมื่อมีการร้องขอให้เข้ารหัสข้อมูลใดๆ เซิร์ฟเวอร์จะ

กระบวนการเข้ารหัสแบบสตรีมอย่าง RC4 ที่รับรู้กันว่าถูกประดิษฐ์ขึ้นมาโดย Ron Rivest หรือตัว R ใน RSA ตั้งแต่ปี 1987 ถูกอ้างว่ามีสิทธิบัตรที่เกิดขึ้นก่อนหน้า ในสิทธิบัตรหมายเลข US 5412730 A สิทธิบัตรนี้ถือครองโดยบริษัท TQP Development โดยตอนนี้มีบริษัทถูก TQP ยื่นฟ้องแล้ว 140 บริษัท แต่ Newegg ผู้ค้าปลีกไอทีรายใหญ่ไม่ยอมจ่ายค่าสิทธิบัตร และนำคดีนี้ขึ้นศาล

RC4 เป็นกระบวนการเข้ารหัสพื้นฐานที่ได้รับความนิยมสูง เพราะมีประสิทธิภาพที่ดี เว็บจำนวนมากใช้ RC4 เป็นกระบวนการเข้ารหัสลำดับแรกเพราะต้องการประหยัดทรัพยากร

ภายใต้บรรยากาศความกลัว NSA ของทั้งโลก การปรับปรุงความปลอดภัยที่เคยมีความสำคัญลำดับ "รองๆ" ก็กลายเป็นวาระเร่งด่วนที่บริการหลักๆ ทั่วโลก เร่งปรับปรุง และตอนนี้สามผู้ให้บริการสำคัญคือ ทวิตเตอร์, กูเกิล, และเฟซบุ๊ก ต่างปรับปรุงกระบวนการเข้ารหัสเพิ่มเติม

กระบวนการที่สำคัญคือการ รองรับ "ความเป็นความลับในอนาคต" (forward secrecy) ในการเข้ารหัส โดยกระบวนการเข้ารหัสเว็บที่ใช้ TLS นั้นจะแบ่งออกเป็นสองส่วน ได้แก่การแลกกุญแจ (key exchange) และการเข้ารหัสแบบสมมาตร การแลกกุญแจที่ง่ายที่สุดคือการแลกด้วยการเข้ารหัสแบบไม่สมมาตร RSA แม้จะง่ายและประหยัดซีพียู แต่มีปัญหาคือหากกุญแจลับ RSA หลุดออกไป คนที่ดักฟังข้อมูลทั้งหมดก็จะสามารถนำกุญแจลับไปถอดรหัสข้อมูลกลับออกมาได้

มาตรฐานการแฮชข้อมูล SHA-3 เพิ่งได้ผู้ชนะเป็น Keccak ไปเมื่อปีที่แล้ว แต่หลังจากการเปิดเผยข้อมูลของ Edward Snowden ทำให้ NIST หน่วยงานกลางผู้ออกมาตรฐานมีปัญหาความน่าเชื่อถืออย่างหนัก จากข่าวความร่วมมือกับ NSA ตอนนี้มาตรฐาน SHA-3 ที่กำลังอยู่ระหว่างกระบวนการปรับมาตรฐาน และเขียนเอกสารในฟอร์แมตที่ชัดเจนกลับมีปัญหาว่าทาง NIST กำลังลดความปลอดภัยของมันอย่างจงใจ

- Read more about NIST ปรับมาตรฐาน SHA-3 ให้อ่อนแอลงโดยอ้างประสิทธิภาพ

- 2 comments

- Log in or register to post comments

รายงานการฝังช่องโหว่ไว้ในตัวสร้างเลขสุ่ม Dual_EC_DRBG สร้างความตระหนกให้กับทั้งอุตสาหกรรมความปลอดภัย คำถามสำคัญคือมาตรฐานเปิดที่ผ่านกระบวนการสร้างมาตรฐานของ NIST นี้ทำไมจึงหลุดรอดสายตาของนักคณิตศาสตร์และนักรหัสวิทยาทั่วโลกไปได้ วันนี้ทาง WIRED ลงบทความเล่าถึงการนำเสนอความยาว 5 นาทีด้วยสไลด์ 9 หน้าที่งาน Crypto ในปี 2007 ระบุถึงความเป็นไปได้ในการฝังช่องโหว่เอาไว้

แอพพลิเคชั่นบัญชี BitCoin บนแอนดรอยด์จำนวนมากเจอปัญหาบั๊กตัวสร้างตัวเลขสุ่ม ทำให้บัญชีที่สร้างจากแอพพลิเคชั่นเหล่านี้อยู่ในความเสี่ยงทั้งหมด โดยผู้ผลิตรายหลักได้แก้ปัญหาแล้ว โดยแอพพลิเคชั่นเหล่านี้ได้แก่

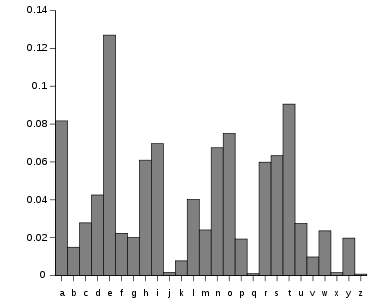

กระบวนการเข้ารหัสที่มีอยู่ในโลกมากมายและถูกพัฒนาอย่างต่อเนื่องจนทุกวันนี้ซับซ้อนในระดับที่ต้องการความรู้คณิตศาสตร์ระดับสูง เหตุผลสำคัญของการพัฒนาเหล่านี้คือการแข่งขันกับกระบวนการถอดรหัสที่พัฒนาอย่างต่อเนื่องเช่นเดียวกันศาสตร์ที่ว่าด้วยการถอดรหัสนี้เรียกว่า Cryptanalysis เป็นศาสตร์ที่อยู่คู่กับการเข้ารหัสมานาน เทคนิคและกระบวนการก็ซับซ้อนและใช้ในกรณีเฉพาะบางอย่างไปเรื่อยๆ

ในบทความนี้เราจะยกตัวอย่างบางเทคนิคที่ใช้กันในการถอดรหัส

ความถี่ของข้อมูล (Frequency Counting)

- Read more about Cryptanalysis ศาสตร์แห่งการถอดรหัส

- 24 comments

- Log in or register to post comments

ทีมวิจัยความปลอดภัยจากบริษัท artemis นำเสนอความก้าวหน้าในวงการรหัสวิทยาในช่วงหลัง และคาดว่ากระบวนการแยกตัวประกอบตัวเลขขนาดใหญ่นั้นน่าจะมีการปรับปรุงประสิทธิภาพขึ้นอย่างมากภายในห้าปีข้างหน้า

กระบวนการแยกตัวประกอบเป็นกระบวนการสำคัญในการเข้ารหัสแบบกุญแจไม่สมมาตร RSA และการแลกเปลี่ยนกุญแจ (key exchange) แบบ Diffie Hellman โดย RSA นั้นประกาศ "ผลคูณ" ของเลขจำนวนเฉพาะสองจำนวนเป็นกุญแจสาธารณะ โดยเชื่อว่าการแยกตัวประกอบนั้นทำได้ยาก โดยยังไม่มีการพิสูจน์ว่าการแยกตัวประกอบนั้นเป็นงาน "ยาก" ในทางคณิตศาสตร์ จริงหรือไม่ และความเชื่อใจใน RSA ทุกวันนี้ก็มาจากความเชื่อว่ากระบวนการที่มีประสิทธิภาพนั้นยังไม่ถูกค้นพบ

กูเกิลประกาศเปลี่ยนใบรับรอง SSL จาก 1024 บิตไปเป็นแบบ 2048 บิตทั้งหมดพร้อมกับเปลี่ยนสา่ยการรับรอง (certificate chain) ไปพร้อมกัน

กระบวนการนี้ไม่น่าจะกระทบผู้ใช้ นอกจากผู้ใช้ที่ใช้ไม่ได้อัพเดตระบบปฎิบัติการหรือใช้ไลบรารี SSL ของตัวเองรุ่นเก่า หรือซอฟต์แวร์ที่ฝังใบรับรองเข้ากับโค้ด ก็จะทำงานไม่ได้จากการอัพเดตครั้งนี้

แม้จะอัพเดตขนาดกุญแจไปเป็นขนาด 2048 บิต แต่ทุกวันนี้กระบวนการเข้ารหัสแบบกุญแจสมมาตรก็ยังใช้การเข้ารหัส RC4 แบบ 128 อยู่

กูเกิลเปิดเว็บ cert-test ให้ทุกคนเข้าทดสอบใบรับรองใหม่ได้แล้ว ส่วนกระบวนการอัพเดตจริงจะค่อยๆ อัพเดตไปทีละบริการจนครบในอีกหลายเดือนข้างหน้า

โปรแกรมแชตแบบเข้ารหัสที่ชื่อว่า Cryptocat แจ้งปัญหาความผิดพลาดในกระบวนการสร้างกุญแจร่วมกันของห้องแชตแบบหลายคน ทำให้ข้อมูลที่เข้ารหัสในห้องแชตนั้นถอดรหัสผ่านกระบวนการ brute force ได้ง่ายกว่าที่ออกแบบไว้

Cryptocat ระบุว่าบั๊กนี้มีผลตั้งแต่เวอร์ชั่น 2.0 เป็นต้นมา และได้รับการแก้ไขแล้วในเวอร์ชั่น 2.0.42 อย่างไรก็ดี การแก้บั๊กนี้จะทำให้เวอร์ชั่นที่แก้ปัญหาไม่สามารถแชตแบบห้องรวมกับเวอร์ชั่นก่อนหน้าได้อีกต่อไป

ทาง Cryptocat แนะนำให้ทุกคนย้ายไปใช้โปรแกรมรุ่น 2.1 หรือใหม่กว่าเพื่อหลีกเลี่ยงปัญหานี้

ที่มา - Cryptocat

ในบรรดากระบวนการเข้ารหัสนั้น เราอาจจะบอกได้ว่าการเข้ารหัสแบบกุญแจสมมาตร (symmetric key) ที่เป็นกระบวนการการเข้ารหัสที่ทั้งสองฝ่าย มี “ความลับ” ร่วมกันอยู่ก่อน เมื่อส่งข้อมูลจริงแล้วจึงใช้ความลับนั้นถอดรหัสผ่านออกมาได้จึงได้ข้อความที่อ่านออกมาได้

กระบวนการป้องกันข้อความที่เป็นความลับนั้นมีมานานนับย้อนไปได้ถึงสมัยจูเลียส ซีซาร์ ที่อาศัยการสลับตัวอักษรด้วยตารางที่เป็นความลับ โดยทุกตัวในตารางจะมีตัวแทนของตัวเองทั้งหมด

- Read more about Symmetric Encryption: ถ้ารู้จัก ต้องรู้ใจ

- 20 comments

- Log in or register to post comments

ความสามารถสำคัญของคอมพิวเตอร์คือการทำตามคำสั่งที่ชัดเจนได้อย่างแม่นยำและคาดเดาผลลัพธ์ได้เป็นอย่างดี แต่ในโลกความเป็นจริง กระบวนการอย่างหนึ่งที่สำคัญมากคือการ "มั่ว" ที่ในแม้แต่มนุษย์เราเองก็ยังทำได้ลำบาก เราอาจจะขอให้ใครสักคนมั่วตัวเลขอะไรก็ได้สักสี่หลักให้เรา แต่เราอาจจะพบว่าเมื่อเราขอให้คนจำนวนมากๆ สุ่มเลข เราอาจจะพบว่าเลขที่เราได้มักเป็นเลขที่เราใช้งานบ่อยๆ เช่น "1234", "0000", หรือ "1111"

- Read more about Random Number Generator: อะไรก็ได้ ง่ายๆ

- 33 comments

- Log in or register to post comments

ระบบการเข้ารหัสแบบ homomorphic encryption (HE อาจแปลไทยได้เป็นการเข้ารหัสแบบสาทิสสัณฐาน) เป็นระบบเข้ารหัสที่เปิดโอกาสให้เราสามารถกระทำบางคำสั่งกับข้อมูลที่เข้ารหัสอยู่ โดยไม่ต้องถอดรหัสออกมาก่อน เช่น การบวกตัวเลขสองตัวที่เข้ารหัสเอาไว้โดยไม่ต้องถอดรหัสตัวเลขทั้งสองชุดออกมา งานวิจัยนี้มีมาตั้งแต่ปี 2009 และตอนนี้ห้องแลป T J Watson ก็เปิดซอร์ส HElib ในสัญญาอนุญาตแบบ GPL ให้ดาวน์โหลดไปใช้งานได้แล้ว

ในกระบวนการรักษาความปลอดภัยคอมพิวเตอร์ นอกเหนือจากการดูแลระบบให้ควบคุมสิ่งที่ผู้ใช้หรือผู้บุกรุกให้ไม่สามารถทำงานใดๆ นอกเหนือจากที่กำหนดไว้ กระบวนการเข้ารหัส (Cryptography) นับเป็นสิ่งสำคัญที่ช่วยให้กระบวนการควบคุมนั้นเป็นไปได้จริง กระบวนการเข้ารหัสทุกวันนี้มักสร้างจากตัวประกอบสามตัวหลักได้แก่ ฟังก์ชั่นแฮช, การเข้ารหัสแบบกุญแจสมมาตร (symmetric key), และการเข้ารหัสแบบกุญแจอสมมาตร (asymmetric key) ในตอนแรกจะพูดถึงฟังก์ชั่นแฮชก่อน

- Read more about Hash: ไม่รู้ว่ามันคืออะไรแต่มันใช่

- 49 comments

- Log in or register to post comments

การเข้ารหัสดิสก์ทั้งลูก (Full Disk Encryption - FDE) เป็นเทคโนโลยีที่สร้างความปลอดภัยให้กับข้อมูลในดิสก์ได้เป็นอย่างดีเพราะข้อมูลทั้งหมดถูกเข้ารหัส แม้แต่หน่วยงานรัฐก็ไม่สามารถเจาะข้อมูลออกมาได้หากไม่มีคีย์ แต่ซอฟต์แวร์ Elcomsoft Forensic Disk Decryptor (EFDD) ราคาเพียง 299 ปอนด์สามารถเจาะกระบวนการเข้ารหัสเหล่านี้ได้ในบางกรณี

กรณีที่ว่าคือการ hibernate (sleep to disk) ที่ระบบปฎิบัติการจะสำเนาข้อมูลทั้งหมดลงดิสก์ ปรากฎว่าข้อมูลที่สำเนาลงมาไม่ได้เข้ารหัส ทำให้คีย์การเข้ารหัสดิสก์ถูกเขียนลงมาสู่ดิสก์ด้วย ตัวโปรแกรม EFDD มีอัลกอริทึมค้นหาคีย์จากข้อมูลทั้งหมดที่ถูกเขียนลงมา เมื่อหาพบแล้วจึงนำไปถอดรหัสดิสก์ทั้งหมดอีกครั้ง

กลุ่มของนักวิจัยจากมหาวิทยาลัยนอร์ทแคโรไลนา มหาวิทยาลัยวิสคอนซินและ RSA Security ค้นพบช่องโหว่บน cloud แบบสาธารณะที่ช่วยให้ผู้โจมตีสามารถเข้าถึง 4096-bit private ElGamal decryption key ที่เข้ารหัสโดย libgcrypt v1.5.0 จากเซิร์ฟเวอร์ที่มีการแชร์กันได้แบบ Cross-VM

Jesse Walker พนักงานอินเทลผู้คิดอัลกอริทึม Skein ที่เข้าแข่งขันเป็น SHA-3 เตือนว่าอัลกอริทึม SHA-1 ที่ได้รับความนิยมอย่างสูงในตอนนี้อาจจะตกเป็นเป้าหมายของการโจมตีได้ในเร็วๆ นี้

การโจมตีอัลกอลิทึมแฮชที่สำคัญคือการสร้างเอกสารที่ค่าแฮชเหมือนเอกสารอี่น ทำให้สามารถปลอมเอกสารว่ามาจากต้นทางได้อย่างแนบเนียน เช่น มัลแวร์ Flame ที่ปลอมตัวเองว่ามาจากไมโครซอฟท์ในฐานะ Windows Update ได้ ขณะที่ SHA-1 มีความทนทานเพียง 2^60 เท่านั้น (หมายถึงต้องสร้างเอกสารขึ้นมา 2^60 ชุด เพื่อจะมีสักชุดหนึ่งที่ค่าแฮชเหมือนกัน) และการคำนวณค่า SHA-1 ใช้รอบซีพียูประมาณ 2^14 รอบ ทำให้การหาค่าที่มี SHA-1 ซ้ำกันจะใช้ซีพียูประมาณ 2^74 รอบการทำงานซีพียู

อัลกอรึธึมตระกูล SHA นั้นเป็นอัลกอรึธึมในการแฮชข้อมูล โดยปัจจุบันมีทั้งหมด 2 รุ่น คือ SHA-1 และ SHA-2 โดยเราอาจจะเคยได้ยิน SHA-2 ด้วยชื่อที่ระบุความยาวของมัน เช่น SHA-256, SHA-512 ทั้งสองตัวนี้ได้รับการออกแบบโดยสถาบัน NSA

แต่ด้วยปัจจุบันวิทยาการต่างๆ ก็มีการเปลี่ยนแปลงไป ทาง NIST สถาบันมาตรวิทยาของสหรัฐฯ จึงได้จัดการประกวดออกแบบ SHA-3 ขึ้นมา ซึ่งจะคล้ายๆ กับกระบวนการประกวดสร้างอัลกอรึธึม AES ซึ่งใช้ในการเข้ารหัสแบบสมมาตรที่ใช้กันอย่างแพร่หลายในปัจจุบัน

- Read more about "Keccak" ได้รับเลือกเป็น SHA-3 Algorithm

- 10 comments

- Log in or register to post comments

W3C เผยร่างของ Web Cryptography API โดยเป็น JavaScript API ที่ทำหน้าที่เป็นฟีเจอร์ในการเข้ารหัสและถอดรหัสข้อมูล ตัวอย่างการนำมาใช้งานเช่นการพิสูจน์ตัวตนของผู้ใช้งานผ่านทางเว็บแอพพลิเคชั่น โดยมันจะสร้างวิธีการที่ปลอดภัยยิ่งขึ้นระหว่างเบราว์เซอร์และเซิร์ฟเวอร์

อีกหนึ่งความสามารถของ API ตัวนี้คือมันสามารถนำมาประยุกต์ใช้ในการจัดการสิทธิ์ในการอ่านและเขียนข้อมูลที่ถูกเข้ารหัสบน cloud ได้และมันยังยอมรับมาตรฐานอื่นๆ ในการเข้ารหัสเพื่อใช้ในการส่งข้อมูลระหว่างเบราว์เซอร์และเซิร์ฟเวอร์นอกเหนือจาก SSL/TLS อีกด้วย

- Read more about W3C เผยร่างของ Web Cryptography API สำหรับเบราว์เซอร์

- Log in or register to post comments

โลกการเงินทุกวันนี้ถูกควบคุมด้วยธนาคารชาติต่างๆ และสถาบันการเงินระหว่างประเทศ ธนาคารชาติต่างๆ มีอำนาจในการกำหนดค่าเงินของตัวเองด้วยกระบวนการต่างๆ เช่น การกำหนดระดับดอกเบี้ย, เงินสำรองของธนาคาร, หรือการพิมพ์เงินออกมาสู่ตลาด นอกจากการกำหนดค่าเงินแล้ว หน่วยงานเหล่านี้ยังมีอำนาจในการตามรอยการเงินของผู้ใช้ผ่านทางการควบคุมธนาคาร รัฐบาลประเทศต่างๆ มีอำนาจในการหยุดธุรกรรมทางการเงินของบุคคลได้ หรือการกระทำอย่างสุดโต่งเช่นในปี 1987 ที่รัฐบาลพม่าประกาศยกเลิกธนบัตร 25, 35, และ 75 จ๊าด โดยไม่มีการเตือนล่วงหน้าทำให้เงินหายไปจากระบบถึง 75%

- Read more about BitCoin เมื่อโลกเทคโนโลยีปลดแอกการเงินจากธนาคาร

- 157 comments

- Log in or register to post comments

ทีมวิจัยร่วมจากสถาบันเทคโนโลยีสารสนเทศและการสื่อสาร, มหาวิทยาลัยคิวชู, และบริษัทฟูจิตสึ ได้ร่วมกันวิจัยกระบวนการแกะรหัสการเข้ารหัสแบบ Pairing-based ขนาดความยาวกุญแจ 923 บิต โดยใช้เวลาทั้งสิ้น 148.2 วัน บนเซิร์ฟเวอร์ 21 ตัว มีซีพียู 252 คอร์

การเข้ารหัสแบบ Pairing-based เป็นกระบวนการพื้นฐานของการเข้ารหัสในยุคหน้าหลายต่อหลายอย่าง เช่น

Costin Raiu ผู้เชี่ยวชาญด้านมัลแวร์จาก Kaspersky ประกาศการค้นพบผ่านทางทวิตเตอร์ของเขาว่า มัลแวร์ Flame ที่กำลังแพร่ระบาดอยู่นั้นใช้ Windows Update ในการแพร่กระจาย โดยใช้โมดูล Gadget พร้อมกับมีโปรแกรมชื่อ "WuSetupV.exe" เป็นตัวมัลแวร์จริงๆ ที่ถูกติดตั้ง และจะมีการแพร่กระจายผ่านทางเน็ตเวิร์คภายในโดยมีการสร้างเซิฟเวอร์จำลองชื่อ "MSHOME-F3BE293C" ด้วย

หลังจากนั้นทาง Symantec ได้เผยการวิจัยวิธีการที่ Flame ใช้ในการแพร่กระจายเบื้องต้นซึ่งมันยังใช้ฟีเจอร์

Web Proxy Auto-Discovery Protocol (WPAD) ของ Internet Explorer ร่วมกับ Windows Update ในการแพร่กระจายด้วย