ประเด็น Kaspersky กับรัสเซีย มีข่าววงในออกมาอย่างต่อเนื่อง ข่าวใหม่ล่าสุดมาจาก Wall Street Journal อ้างข้อมูลจากเจ้าหน้าที่และอดีตเจ้าหน้าที่ของสหรัฐที่ไม่เปิดเผยชื่อ

ข้อมูลรอบนี้บอกว่ารัฐบาลรัสเซียใช้ Kaspersky Antivirus เวอร์ชันดัดแปลงให้กลายเป็นเครื่องมือสอดแนม และการดัดแปลงนี้จะเกิดขึ้นได้ ทางบริษัท Kaspersky ก็ต้องรับทราบถึงการมีอยู่ของมันด้วย

อดีตเจ้าหน้าที่รายหนึ่งระบุว่า เป็นไปไม่ได้เลยที่ Kaspersky ไม่ทราบเรื่องนี้ เพราะ Kaspersky เวอร์ชันดัดแปลงทำงานโดยมองหาคีย์เวิร์ดสำคัญๆ ตามที่หน่วยข่าวกรองของรัสเซียต้องการ

ยังมีข้อมูลวงในออกมาเรื่อยๆ กับกรณี รัฐบาลสหรัฐเลิกใช้ซอฟต์แวร์จาก Kaspersky เพราะกลัวข้อมูลหลุดไปรัสเซีย

ก่อนหน้านี้ Wall Street Journal รายงานว่า แฮ็กเกอร์รัสเซีย ขโมยเอกสารลับจากพนักงาน NSA ผ่าน Kaspersky คราวนี้ The New York Times ขยายความโดยอ้างแหล่งข้อมูลวงในใกล้ชิดว่า รัฐบาลสหรัฐรับทราบข้อมูลข้างต้นจากหน่วยข่าวกรองอิสราเอล (ที่เป็นพันธมิตรกัน)

กลายเป็นประเด็นน่าสนใจขึ้นมาทันที เมื่อ Wall Street Journal อ้างข้อมูลจากแหล่งข่าวไม่ระบุชื่อ ว่าแฮ็กเกอร์จากรัสเซียสามารถขโมยเอกสารลับของ National Security Agency (NSA) ได้ผ่านซอฟต์แวร์แอนตี้ไวรัส Kaspersky

รายละเอียดเรื่องนี้ยังมีไม่มากนัก ในรายงานบอกเพียงว่าเหตุการณ์เกิดในปี 2015 แต่เพิ่งมาถูกค้นพบในช่วงต้นปี 2016 โดยแฮ็กเกอร์รัสเซียเจาะผ่านเครื่องคอมพิวเตอร์ "ที่บ้าน" ของพนักงานสัญญาจ้าง (contractor) ของ NSA หลังพบว่าคอมพิวเตอร์ของพนักงานคนนี้มีไฟล์เอกสารลับ จากข้อมูลใน Kaspersky ที่ติดตั้งเอาไว้

ตอนนี้ยังไม่มีข้อมูลว่าแฮ็กเกอร์รัสเซียเข้าถึงดัชนี (index) ไฟล์ในเครื่องของผู้ใช้ได้อย่างไร อีกทฤษฎีหนึ่งที่เป็นไปได้คือ Kaspersky เองก็โดนเจาะเช่นกัน

Eugene Kaspersky ผู้ร่วมก่อตั้งและซีอีโอของบริษัท Kaspersky Lab ผู้พัฒนาซอฟต์แวร์ความปลอดภัยชื่อดัง ได้ตอบรับจดหมายเข้าร่วมพิสูจน์กับรัฐสภาสหรัฐฯ หลังจากที่ซอฟต์แวร์ของ Kaspersky อยู่ในความกังวลว่าข้อมูลอาจรั่วไปถึงรัฐบาลรัสเซียจนทำให้หน่วยงานรัฐบาลของสหรัฐฯ เลิกใช้ซอฟต์แวร์ของบริษัท ในขณะที่ Kaspersky แย้งว่าบริษัทถูกจับเป็นจำเลยในความตึงเครียดของทั้งสองประเทศ

สำนักข่าว Reuters ได้ส่งอีเมลไปถาม ซึ่ง Kaspersky ยืนยันว่า เขาได้ตอบรับการเข้ารับการพิสูจน์แล้ว และเมื่อเขาได้รับวีซ่า เขาจะไปชี้แจงข้อกล่าวหาเกี่ยวกับบริษัทและผลิตภัณฑ์

มีประเด็นมาสักพักใหญ่ๆ ระหว่างรัฐบาลสหรัฐกับซอฟต์แวร์ความปลอดภัย Kaspersky ล่าสุดรัฐบาลสหรัฐนำโดยกระทรวงความมั่นคงแห่งมาตุภูมิ (Department of Homeland Security - DHS) ก็ออกประกาศให้หน่วยงานของรัฐบาลกลางทั้งหมด ต้องรายงานการใช้งานซอฟต์แวร์ของ Kaspersky กลับมายัง DHS ภายใน 30 วัน

จากนั้น DHS จะวางแผนการเลิกใช้ Kaspersky ภายใน 60 วัน แล้วเริ่มดำเนินการเลิกใช้ Kaspersky ต่อไป

เหตุผลสำคัญคือรัฐบาลสหรัฐเกรงว่าจะมีข้อมูลสำคัญรั่วไหล เนื่องจาก Kaspersky ซึ่งเป็นบริษัทจากรัสเซีย มีความใกล้ชิดกับรัฐบาลและหน่วยข่าวกรองของรัสเซีย

Best Buy ร้านค้าปลีกอิเล็กทรอนิกส์รายใหญ่แห่งสหรัฐฯ ได้นำซอฟต์แวร์ความปลอดภัยของ Kaspersky ออกจากชั้นวางจำหน่ายสินค้าและเว็บไซต์ โดยสำนักข่าว StarTribune อ้างแหล่งข้อมูลจากแหล่งข่าวว่า Best Buy เป็นผู้นำสินค้าลงเอง เนื่องจากกังวลว่า Kaspersky จะมีส่วนเกี่ยวข้องกับรัฐบาลรัสเซีย

หลังจากข่าวเรื่องดังกล่าวได้เผยแพร่ออกไป โฆษกของ Best Buy ก็ได้ยืนยันแล้วว่า สินค้าของ Kaspersky ไม่มีขายที่ Best Buy อีกแล้วจริง แต่ไม่ได้ให้รายละเอียดเพิ่มเติมหรือความเห็นใด ๆ เกี่ยวกับสาเหตุของการปลดสินค้า Kaspersky

- Read more about Best Buy เลิกจำหน่ายซอฟต์แวร์ Kaspersky แล้ว

- Log in or register to post comments

ที่ผ่านมา Kaspersky เป็นบริษัทแอนตี้ไวรัสที่ออกมาถล่มไมโครซอฟท์อย่างต่อเนื่อง โดยเฉพาะประเด็นการใส่ Windows Defender เข้ามาในระบบปฏิบัติการ ว่ากีดขวางการแข่งขันในอุตสาหกรรม และถึงขนาดเคยยื่นคำร้องไปยังหน่วยงานต่อต้านการผูกขาดของ EU ในประเด็นนี้ด้วยซ้ำ

ล่าสุดสงครามยุติแล้ว หลังไมโครซอฟท์ยินยอมปรับปรุง Windows 10 Fall Creators Update ให้เอื้อต่อซอฟต์แวร์แอนตี้ไวรัสต่างค่ายมากขึ้นในหลายประเด็น เช่น เปิดให้แอนตี้ไวรัสสามารถใช้ระบบข้อความแจ้งเตือนของ Windows เพื่อบอกว่าจะหมดอายุสมาชิกได้

Kaspersky ได้เปิดเผยข้อมูล Kaspersky Cybersecurity Index ดัชนีชี้วัดความปลอดภัยไซเบอร์ ที่ใช้ประเมินความเสี่ยงของผู้ใช้งานอินเทอร์เน็ตทั่วโลกล่าสุด โดยชี้วัดจากการทำแบบสำรวจพบว่า คนไทย 67% จากกลุ่มตัวอย่าง ไม่คิดว่าตัวเองจะตกเป็นเหยื่อทางไซเบอร์

ขณะที่อีก 31% จากกลุ่มตัวอย่างที่ทำแบบสำรวจ 511 คน ไม่มีการติดตั้งโซลูชันด้านความปลอดภัย โดยในจำนวนผู้ตอบแบบสอบถาม 46% ได้รับผลกระทบจากภัยคุกคามไม่ทางใดก็ทางหนึ่งแล้ว

ส่วนในระดับโลกนั้น 74% ไม่เชื่อว่าตัวเองจะตกเป็นเหยื่อ, 39% ไม่มีการติดตั้งโซลูชันด้านความปลอดภัยและมีเพียง 29% ที่ตกเป็นเหยื่อ

บริษัทซอฟต์แวร์ความปลอดภัย Kaspersky เปิดตัว Kaspersky Free แอนตี้ไวรัสเวอร์ชันฟรี และเปิดให้ผู้ใช้ทั่วโลกดาวน์โหลดมาใช้งานแล้ว

Kaspersky Free เป็นการตัดฟีเจอร์บางอย่างของ Kaspersky Internet Security เวอร์ชันเสียเงิน 50 ดอลลาร์ออกไป เช่น Parental Control, Online Payment Protection, Secure Connection (VPN) โดยเหลือแต่ส่วนของแอนตี้ไวรัสเพียงอย่างเดียวเท่านั้น

Kaspersky ระบุว่าออกเวอร์ชันฟรีมาสำหรับผู้ใช้ที่ไม่อยากเสียเงิน 50 ดอลลาร์ และไม่ต้องการไปใช้แอนตี้ไวรัสฟรีตัวอื่นๆ ที่อาจมีช่องโหว่หรือแถมมัลแวร์มาด้วย หรือไม่ก็ไปใช้ Windows Defender ที่ Kaspersky ไม่ชอบ

รัฐบาลสหรัฐ สั่งถอดบริษัท Kaspersky Lab จากรายชื่อบริษัทซอฟต์แวร์ที่อนุญาตให้หน่วยงานภาครัฐใช้งาน เนื่องจากมีข่าวว่าบริษัทมีความเชื่อมโยงกับรัฐบาลรัสเซีย

คำสั่งนี้มาจาก U.S. General Services Administration (GSA) หน่วยงานที่คอยกำหนดเรื่องระเบียบการจัดซื้อของรัฐบาลสหรัฐ แต่จะไม่มีผลกับหน่วยงานที่ซื้อซอฟต์แวร์ของ Kaspersky ไปก่อนหน้านี้

โฆษกของ GSA ระบุสั้นๆ เพียงว่าเหตุผลที่ถอด Kaspersky ออกจากรายชื่อ เพื่อความปลอดภัยของระบบเครือข่ายของรัฐบาล และพิจารณาเรื่องนี้อย่างถี่ถ้วนแล้ว แต่ไม่ได้ให้รายละเอียดอะไรมากกว่านี้

บริษัทแอนตี้ไวรัส Kaspersky เปิดตัวระบบปฏิบัติการของตัวเองในชื่อ KasperskyOS

KasperskyOS เป็นระบบปฏิบัติการที่ออกแบบมาสำหรับอุปกรณ์ฝังตัว, อุปกรณ์ IoT และอุปกรณ์เครือข่าย (เช่น เราเตอร์) มันเป็นระบบปฏิบัติการที่เขียนขึ้นมาใหม่ทั้งตัว และมุ่งเป้าเรื่อง "ความปลอดภัย" เป็นอันดับแรก

Eugene Kaspersky ซีอีโอของบริษัทอธิบายว่า อุปกรณ์ฝังตัวและ IoT ต้องการความปลอดภัยสูง แต่ระบบปฏิบัติการในท้องตลาดมักเป็นระบบปฏิบัติการเฉพาะทาง-เฉพาะอุปกรณ์ ส่วนระบบปฏิบัติการที่ใช้งานทั่วไป (general-purpose OS) อย่างลินุกซ์ก็มีความปลอดภัยไม่เพียงพอ เพราะไม่ได้ออกแบบมาสำหรับความปลอดภัยโดยตรง

ซอฟต์แวร์ป้องกันไวรัสจำนวนมากพยายามคั่นกลางการเชื่อมต่อเว็บเข้ารหัสเพื่อตรวจสอบข้อมูลในเว็บ แต่หลายครั้งก็อิมพลีเมนต์ผิดพลาดจนกระทั่งผู้ใช้อันตรายยิ่งกว่าเดิม ล่าสุด Project Zero เปิดช่องโหว่ของ Kaspersky ที่ทำให้แฮกเกอร์สามารถดักการเชื่อมต่อ HTTPS ได้

Kaspersky คั่นกลางการเชื่อมต่อเพื่อตรวจสอบข้อมูลที่ดาวน์โหลดจากเว็บ แต่ระบบแคชใบรับรองเข้ารหัสกลับใช้กุญแจแคชขนาดเพียง 32 บิตทำให้แฮกเกอร์สามารถสร้างใบรับรองที่มีค่ากุญแจแคชตรงกันได้ โดยตัวอย่างเช่นใบรับรองของเว็บ autodiscover.manchesterct.gov มีค่าแฮช MD5 32 บิตแรกเป็น 0xf3cf4bb3 เหมือนกับเว็บ news.ycombinator.com

Kaspersky รายงานพบมัลแวร์ตัวใหม่บน Android ที่ออกแบบมาเพื่อเจาะ Wi-Fi router อีกทอดหนึ่ง มัลแวร์ตัวนี้ถูกตั้งชื่อว่า Switcher

รูปแบบการโจมตีของ Switcher จะแบ่งเป็น 2 ขั้นตอน ขั้นแรกคือปลอมตัวเป็นแอพปลอมเพื่อหลอกล่อให้ผู้ใช้ติดตั้งลงในอุปกรณ์ (ปัจจุบันพบว่าปลอมเป็นแอพ 2 ตัวคือแอพ Baidu ปลอม และ WiFi Master แอพสำหรับแลกเปลี่ยนรหัสผ่าน Wi-Fi ของจีน) เมื่อผ่านขั้นแรกมาได้แล้ว มัลแวร์จะส่งข้อมูลกลับไปยังเซิร์ฟเวอร์ โดยส่งข้อมูลของเครือข่าย Wi-Fi กลับไปด้วย

นักวิจัยจาก Kasspersky Lab ประกาศเพิ่มกุญแจถอดรหัสและกู้ไฟล์ ransomware ที่ชื่อว่า CrySis ทั้งเวอร์ชัน 2 และ 3 ไปยัง Rakhni Decryptor แล้วหลังกุญแจพร้อมคู่มือถอดรหัส ถูกปล่อยออกสู่สาธารณะบนเว็บ BleepingComputer โดยผู้ใช้นิรนาม ซึ่งถูกคาดว่าเป็นนักพัฒนา ransomware ตัวดังกล่าวที่เริ่มเกรงกลัวกฎหมาย

CrySis ปรากฎตัวครั้งแรกในช่วงเดือนกุมภาพันธ์ที่ผ่านมา ก่อนจะได้รับความนิยมจากแฮกเกอร์อย่างแพร่หลาย และถูกส่งไปยังเหยื่อผ่านทางไฟล์แนบในอีเมลและซอฟต์แวร์ฟรีอย่าง WinRAR โดย Kaspersky ระบุว่ามีผู้ที่ติด CrySis เข้ารหัสไฟล์ราว 1.15% จาก ransomware ทั้งหมดและส่วนใหญ่ระบาดในรัสเซีย, ญี่ปุ่น, บราซิล, เกาหลีใต้และเกาหลีเหนือ

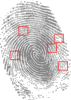

Kaspersky Lab รายงานการติดตามตลาดใต้ดิน พบว่าเริ่มมีผู้ผลิต skimmer สำหรับการขโมยข้อมูลชีวภาพ (biometric) จากเหยื่อเพื่อไปใช้ในอาชญากรรม หลังจากหลายอุตสาหกรรมเพิ่มมาตรการการยืนยันตัวตนผู้ใช้ด้วยข้อมูลอื่นนอกจากรหัสผ่าน

ปัญหาของการใช้ข้อมูลชีวภาพ ไม่ว่าจะเป็นลายนิ้วมือ, ใบหน้า, ม่านตา คือข้อมูลเหล่านี้หากหลุดไปยังคนร้ายและสามารถทำสำเนาได้สำเร็จ เหยื่อเองก็จะไม่มีทางเปลี่ยนข้อมูลเหล่านี้ได้อีกเลยตลอดชีวิต ต่างจากการถูกขโมยข้อมูลแถบแม่เหล็กบัตรเครดิต หรือรหัสผ่านบัญชีต่างๆ

ทาง Kaspersky ยังเตือนว่าหากเกิดข้อมูลรั่วไหลในอนาคต เช่น การที่หน่วยงานการเงินถูกแฮก หน่วยงานจะไม่มีทางชดใช้ความเสียหายได้แบบก่อนหน้านี้ที่หากข้อมูลบัตรเครดิตรั่วไหลก็อาจจะมีการออกบัตรใหม่ให้ลูกค้าไป

Eugene Kaspersky ผู้พัฒนาแอนตี้ไวรัส Kaspersky ได้ออกมาบอกว่า การที่ Microsoft ใส่ Defender ไว้ใน Windows 10 เป็นการต่อต้านการแข่งขันอย่างชัดเจน และเป็นการขัดขวางนักพัฒนารายอื่น คือทำให้ผู้ใช้ไม่สนใจซอฟต์แวร์ความปลอดภัยของนักพัฒนารายอื่น

Kaspersky ได้ส่งคำวิจารณ์ไปยังหน่วยงานต่อต้านการผูกขาดของ EU และรัสเซียแล้ว ซึ่งเขาบอกว่าต้องการให้ Microsoft เลิกพฤติกรรมที่ทำให้เกิดการขัดขวางการแข่งขัน

Google Chrome for Android มีอัพเดตในวันนี้แก้ไขช่องโหว่ที่เปิดทางให้แฮกเกอร์สามารถสั่งติดตั้ง apk โดยไม่ได้รับความยินยอมจากผู้ใช้ ทาง Kaspersky คาดว่ามีผู้ถูกโจมตีจากช่องโหว่นี้ไปแล้วกว่าสามแสนราย

ทาง Kaspersky รายงานการโจมตีนี้มาตั้งแต่เดือนสิงหาคมที่ผ่านมาว่ามีการโจมตีโดยส่ง apk มาทางเครือข่ายโฆษณา รวมถึง AdSense ของกูเกิลเอง ตัวมัลแวร์มีความสามารถในการหลอกล่อผู้ใช้ให้ใส่ข้อมูลส่วนตัว ดักรับข้อความ SMS

Kaspersky ออกรายงาน The ProjectSauron APT รายงานถึงมัลแวร์ Sauron ที่ได้ชื่อจากตัวแปรในคอนฟิกของมัลแวร์เอง โดยความพิเศษของมันคือมัลแวร์มีความยืดหยุ่นสูงมาก มีโมดูลปรับแต่งได้กว่า 50 รายการ มีโครงสร้างที่รองรับการใช้งานในระยะยาว จนเชื่อได้ว่ามันได้รับการสนับสนุนในระดับรัฐ

จนตอนนี้ Kaspersky พบผู้ติดมัลแวร์นี้แล้วกว่า 30 องค์กรกระจายอยู่ใน รัสเซีย, อิหร่าน, รวันดา, และประเทศที่พูดอิตาลีบางชาติ โดยมุ่งเน้นหน่วยงานรัฐบาล, หน่วยงานวิจัย, บริษัทโทรคมนาคม, และบริษัทการเงิน

Kaspersky ออกรายงานสรุปสถานการณ์ ransomware ระหว่างปี 2014-2016 โดยแยกเป็นกรณีของพีซีและอุปกรณ์พกพา สิ่งที่น่าสนใจคือ ransomware บนอุปกรณ์พกพาเติบโตสูงมากนับตั้งแต่ปี 2016 เป็นต้นมา (ประมาณ 2.3 เท่าตัว ใช้สถิติจากแอพ Kaspersky บน Android)

อย่างไรก็ตาม Kaspersky ระบุว่าปัญหา ransomware บนมือถือจะไม่รุนแรงเท่ากับบนพีซี เพราะผู้ใช้มือถือมักแบ็คอัพข้อมูลบนคลาวด์กันเป็นปกติอยู่แล้ว

Kaspersky Lab ออกรายงานถึงเว็บบอร์ด xDedic ที่เป็นตลาดกลางสำหรับซื้อขายเซิร์ฟเวอร์ที่ถูกแฮกมา โดยเป็นตลาดขนาดใหญ่ ล่าสุดเมื่อเดือนพฤษภาคมที่ผ่านมามันมีเซิร์ฟเวอร์ขายถึงกว่า 70,000 เครื่องจากผู้ขาย 416 ราย เซิร์ฟเวอร์แต่ละเครื่องมีราคา 6 ดอลลาร์ขึ้นไป

เมื่อแฮกเกอร์แฮกเครื่องมาได้และต้องการขายใน xDedic จะต้องรันซอฟต์แวร์เก็บข้อมูลเพื่อตรวจสอบว่ามี "ทรัพยากร" อะไรในเครื่องบ้าง ตั้งแต่มีการใช้งานเว็บใด, ซอฟต์แวร์ที่รันอยู่บนเครื่อง, ความเร็วในการเชื่อมต่อ นอกจากนี้ยังมีซอฟต์แวร์พรอกซี่และ RDP ให้บริการ โดยเมื่อขายเครื่องได้ xDedic จะหักส่วนแบ่งไป

ทีมวิจัยสำรวจเครื่องที่ถูกแฮกและนำไปขายเครื่องหนึ่ง พบว่ามันถูกใช้ขุดบิตคอยด์ระหว่างรอผู้ซื้อ

Kaspersky บริษัทด้านความปลอดภัย ออกรายงานพิเศษ แจ้งเตือนว่ากลุ่มแฮกเกอร์ที่ใช้ภาษารัสเซียซึ่งเรียกตัวเองว่า Skimer กำลังปฏิบัติการติดตั้งมัลแวร์ที่มีชื่อว่า Skimer (ชื่อเดียวกันกับกลุ่ม) ซึ่งพัฒนามาจากรุ่นเดิมที่เคยระบาดเมื่อปี 2009 แต่รุนแรงขึ้นกว่าเดิม โดยแปลงให้เครื่อง ATM ของธนาคารสามารถกลายเป็น skimmer พร้อมกับสั่งถอนเงินได้ในตัว

ข่าวนี้เก่าไปนิดแต่ยังน่าสนใจครับ บริษัทความปลอดภัย Kaspersky ออกมาเตือนภัยคอเกม เพราะมีมัลแวร์ตัวใหม่ที่จ้องจะฉกล็อกอิน Steam ของเรา เพื่อขโมยไอเทมในเกมไปขายทำเงินต่อ

มัลแวร์ตัวนี้ถูกเรียกว่า Steam Stealers น่าจะมีต้นกำเนิดจากรัสเซีย ตัวมัลแวร์ต้นแบบถูกพัฒนาเพื่อขายต่อให้แฮ็กเกอร์รายอื่นๆ นำไปใช้ขโมยข้อมูล Steam อีกที (ปัจจุบันค้นพบมากกว่า 1,200 พันธุ์ย่อย) วิธีการแพร่ระบาดไม่ได้ผ่าน Steam โดยตรง แต่ใช้การสร้างเว็บปลอม, การเจาะผ่านช่องโหว่ หรือ social engineering เหมือนกับมัลแวร์ทั่วไป

เว็บไซต์ Threatpost ซึ่งเป็นเว็บไซต์รายงานข่าวด้านความปลอดภัยของ Kaspersky Lab รายงานว่ากำลังพบการแพร่ระบาดของ ransomware สองตัวใหม่ที่มีชื่อว่า SamSam และ Maktub ซึ่งมุ่งเป้าไปยังเครื่องแม่ข่ายที่ให้บริการ (server) ของสถานพยาบาล (เช่น โรงพยาบาล คลินิก) ต่างๆ

หน่วยอาชญากรรมเทคโนโลยีระดับสูงแห่งเนเธอร์แลนด์ (National High Tech Crime Unit - NHTCU) บุกยึดเซิร์ฟเวอร์ควบคุมมัลแวร์ CoinVault และ BitCryptor หลังจากผู้ต้องสงสัยว่าเป็นผู้สร้างมัลแวร์ทั้งสองตัวถูกจับไปตั้งแต่เดือนกันยายนที่ผ่านมา ตอนนี้กุญแจถอดรหัสชุดสุดท้ายที่ได้มาจากเซิร์ฟเวอร์ถูกเปิดเผยในเว็บ No Ransom ของ Kaspersky แล้ว

โปรแกรม Kaspersky Internet Security และ Kaspersky Anti-Virus ผลิตภัณฑ์ซอฟต์แวร์ป้องกันไวรัสที่พัฒนาโดยบริษัท แคสเปอร์สกีแล็บ สัญชาติรัสเซีย โดยมีบริษัท ไอคอม เทค เป็นผู้นำเข้าและจัดจำหน่ายแคสเปอร์สกีในประเทศไทย ประกาศออกเวอร์ชันใหม่ 2016 รองรับ Windows 10 อย่างเป็นทางการแล้ว