ThaiCERT และ US-CERT ออกประกาศแจ้งเตือนองค์กรที่ใช้ Fortinet VPN จำนวนมากถูกแฮกเกอร์เจาะระบบด้วยช่องโหว่ CVE-2018-13379 ที่บริษัทแพตช์ไปตั้งแต่กลางปี 2019 แต่หลายองค์กรยังไม่ได้ติดตั้งแพตช์ และตัวช่องโหว่ทำให้แฮกเกอร์อ่านชื่อผู้ใช้และรหัสผ่านได้ ทำให้แม้จะแพตช์ไปหลังจากถูกแฮก ตัวแฮกเกอร์ก็สามารถล็อกอินกลับเข้าเครือข่ายได้

ทาง ThaiCERT ระบุว่ากำลังประสานงานไปยังหน่วยงานในไทยที่ได้รับผลกระทบเพื่อให้อัพเดตเฟิร์มแวร์และเปลี่ยนรหัสผ่าน

ไฟล์ที่แฮกเกอร์นำออกมาแจกเป็นข้อมูลเซิร์ฟเวอร์ VPN กว่า 50,000 รายการ ข้อมูลของแต่ละเซิร์ฟเวอร์ระบุชื่อผู้ใช้, รหัสผ่าน, ระดับสิทธิ์, และหมายเลขไอพีที่ผู้ใช้ใช้เชื่อมต่อเข้าไปยังเซิร์ฟเวอร์

ที่มา - ThaiCERT, US-CERT, Bleeping Computer

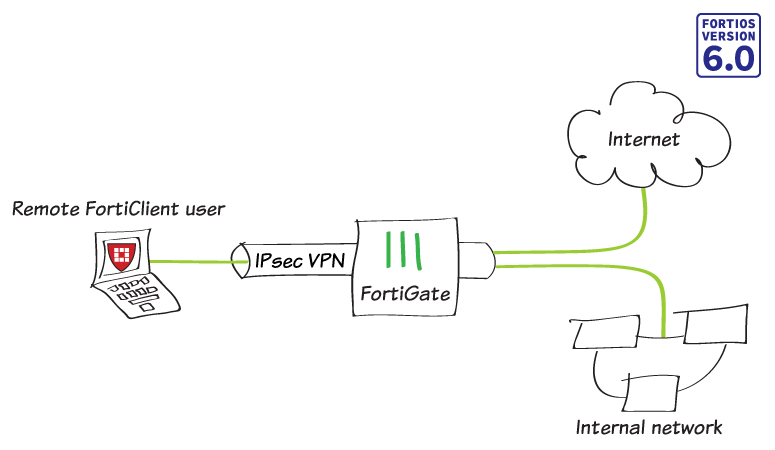

ภาพจาก Fortinet

on

on

มันคือเรื่องใหญ่นะ

max212 Sat, 28/11/2020 - 15:57

มันคือเรื่องใหญ่นะ ไม่ใช่ช่องโหว่ที่ใหญ่

เรื่องใหญ่ คือ แนวคิดที่ว่า "ถ้ามันยังใช้ได้อยู่ ก็ไม่ต้องทำอะไร ไม่เคยทำอัพไปแล้วพัง โดนด่าอีก"

ผมเคยอัพ Blognone

lew Sat, 28/11/2020 - 16:13

In reply to มันคือเรื่องใหญ่นะ by max212

ผมเคยอัพ Blognone แล้วพังทีนึง จาก downtime ที่คาดไว้ไม่เกินชั่วโมงกลายเป็นสี่ชั่วโมง (แต่มันตีหนึ่งถึงตีห้า) ก็เข้าใจคนทำงานนะครับ พวกนี้อัพแต่ละทีมันเหนื่อยทีมงานเหมือนกัน ต้องแจ้งล่วงหน้า เตรียมความพร้อม ฯลฯ บางทีก็อัพกันทุกรอบทุก product ไม่ไหวจริงๆ

แต่มันก็คงต้องมีรอบกว้างๆ บ้าง ว่าจะเว้นบางรอบปีนึงก็ต้องมาดูกันสักทีว่าตัวไหนยังไม่ได้อัพบ้าง

แนวคิด "ถ้ามันยังใช้ได้อยู่

wichate Sat, 28/11/2020 - 17:07

In reply to มันคือเรื่องใหญ่นะ by max212

แนวคิด "ถ้ามันยังใช้ได้อยู่ ก็ไม่ต้องทำอะไร" นั้นถูกต้องแล้วครับ

ประเด็นนี้คือ "มันใช้ต่อไม่ได้แล้วเพราะมันโหว่ แต่ไม่ยอมทำอะไร" ต่างหาก