โครงการ Zero-Day Initiative (ZDI) ของเอชพีเปิดเผยบั๊ก CVE-2014-1770 หรือ ZDI-14-140 ที่เปิดเผยให้กับไมโครซอฟท์ตั้งแต่ช่วงเดือนตุลาคมปีที่แล้ว จนตอนนี้บั๊กนี้ครบระยะเวลารอแพตซ์จากผู้ผลิต 180 วัน ทาง ZDI ก็เปิดเผยบั๊กนี้ออกมา

บั๊กนี้อาศัยช่องโหว่ของออปเจกต์ CMarkup ทำให้แฮกเกอร์สามารถนำพอยเตอร์กลับมาใช้ใหม่ได้หลังคืนหน่วยความจำไปแล้ว (use-after-free) ทำให้แฮกเกอร์สามารถรันโค้ดภายใต้โปรเซสปัจจุบันได้

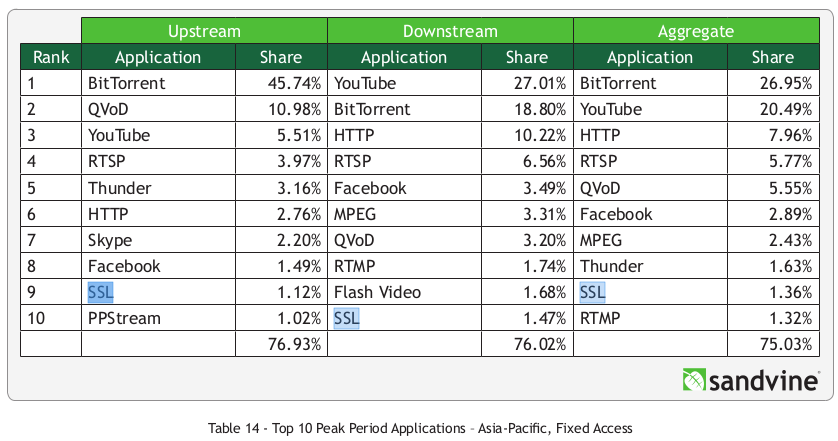

บริษัท Sandvine ผู้ผลิตระบบวิเคราะห์ทราฟิกเน็ตเวิร์คออกรายงานวิเคราะห์การใช้งานอินเทอร์เน็ตทั่วโลกของครึ่งปีแรกปี 2014 เมื่อเปรียบเทียบกับช่วงเดียวกันของปีที่แล้วพบว่าการใช้งานแอพพลิเคชั่นที่เข้ารหัสเพิ่มขึ้นอย่างรวดเร็วทั่วโลก ตัวอย่างเช่นภูมิภาคละตินอเมริกาจากปีที่แล้วที่มีการใช้งาน SSL เพียง 1.8% ของอินเทอร์เน็ตทั้งหมด ปีนี้เพิ่มเป็น 10.37%

ทีมความปลอดภัยของเฟซบุ๊ก ประกาศผ่านโน้ตของหน้าเพจว่า เฟซบุ๊กได้เริ่มแจ้งเตือนผู้ใช้ให้ดาวน์โหลดซอฟต์แวร์สำหรับสแกนมัลแวร์ หากระบบพบว่าเครื่องที่ทำการล็อกอินติดมัลแวร์ โดยซอฟต์แวร์นี้ได้รับการพัฒนาโดย F-Secure และ Trend Micro ซึ่งจะแจ้งให้ผู้ใช้ดาวน์โหลดตัวใดตัวหนึ่ง ขึ้นอยู่กับว่าติดมัลแวร์ชนิดใด

เมื่อผู้ใช้กดดาวน์โหลด ระบบจะทำงานอยู่เบื้องหลังและผู้ใช้สามารถใช้งานเฟซบุ๊กต่อได้ตามปกติ เมื่อซอฟต์แวร์ถูกดาวน์โหลดและสแกนเสร็จเรียบร้อย ระบบจะแจ้งเตือนผู้ใช้อีกครั้ง และทำการถอนการติดตั้งตัวเองออกโดยอัตโนมัติ

อย่างไรก็ตาม ผู้ใช้สามารถปฏิเสธที่จะดาวน์โหลดซอฟต์แวร์ได้ แต่ก็จะได้รับการแจ้งเตือนอีกครั้งเมื่อล็อกอิน

eBay ออกมาประกาศว่าค้นพบการโจมตีและขโมยข้อมูลของผู้ใช้ระหว่างเดือน ก.พ.-มี.ค. ปีนี้ โดยข้อมูลที่ถูกขโมยมีตั้งแต่ชื่อผู้ใช้ อีเมล รหัสผ่านที่เข้ารหัสแล้ว วันเกิด ที่อยู่ แต่ข้อมูลทางการเงิน (เช่น บัตรเครดิตหรือ PayPal) ที่ถูกเก็บแยกอยู่อีกฐานข้อมูลหนึ่งนั้นปลอดภัย

eBay บอกว่ายังไม่พบการล็อกอินที่น่าสงสัย แต่ก็แนะนำให้ผู้ใช้ eBay ทุกคนเปลี่ยนรหัสผ่าน และจะเริ่มแจ้งเตือนผู้ใช้ทางอีเมลและช่องทางอื่นๆ ให้เปลี่ยนรหัสผ่านตั้งแต่วันนี้เป็นต้นไป

จากการสอบสวนพบว่าการโจมตีครั้งนี้เริ่มจากล็อกอินของพนักงาน eBay จำนวนหนึ่ง ทำให้แฮ็กเกอร์สามารถเข้ามาใช้เครือข่ายภายในบริษัทได้

- Read more about eBay โดนแฮ็ก ผู้ใช้เปลี่ยนรหัสผ่านกันด่วน

- 16 comments

- Log in or register to post comments

เอกสารชุดใหม่ที่เปิดเผยมาพร้อมกับหนังสือ No Place to Hide ของ Glenn Greenwald แสดงภาพเจ้าหน้าที่ NSA กำลังเปิดกล่องสินค้าซิสโก้เพื่อดัดแปลงก่อนแพ็กกลับเพื่อส่งออกนอกสหรัฐฯ ตอนนี้ทางซิสโก้ก็ส่งจดหมายเปิดผนึกถึงประธานาธิบดีโอบามา เรียกร้องให้เข้ามาจัดการปัญหานี้โดยเร็ว

ที่ต่างประเทศมีกรณีตัวอย่างการใช้เทคโนโลยีเพื่อคลี่คลายคดีปล้นจี้ เมื่อตำรวจ New York ไล่ตามจับคนร้ายที่ปล้นร้านยาโดยอาศัยข้อมูลตำแหน่งจากตัวส่งสัญญาณ GPS ที่อยู่ภายในขวดยาที่โดนปล้น

คนร้ายได้เข้าปล้นร้านยาชื่อ HealthSource Pharmacy และสั่งให้พนักงานร้านมอบเงินสดพร้อมยา OxyContin ให้กับเขา ซึ่งยาดังกล่าวมีราคาแพงมากถึงขนาดที่ว่าคนร้ายอาจขายต่อมันได้ในราคาสูงถึงเม็ดละ 80 ดอลลาร์

ทว่าขวดยา OxyContin ที่คนร้ายได้รับไปนั้นเป็นขวดปลอมที่ทำเลียนแบบ โดยนอกจากภายในจะไม่มียาของจริงแล้ว มันยังมีตัวส่งสัญญาณ GPS และนี่เองที่เป็นกุญแจให้ตำรวจสามารถตามล้อมจับคนร้ายได้ภายในเวลาไม่นานหลังเกิดการปล้น ก่อนเหตุการณ์จะจบลงด้วยการยิงปืนต่อสู้และเป็นฝ่ายคนร้ายที่โดนวิสามัญฆาตกรรม

ในงาน Blognone Quest for Modern Security นอกจากวิทยากรจาก RSA และ Trend Micro แล้วยังมีวิทยากรอีก 3 ท่าน จาก CAT Cyfence ผู้ให้บริการจัดการด้านความปลอดภัย, ThaiCERT หน่วยงานประสานงานและแจ้งเดือนความปลอดภัย, และ Tarad ในฐานผู้ให้บริการอีคอมเมิร์ชขนาดใหญ่ที่เป็นเป้าโจมตี

คุณรัตน์ติกา พรมหนู จาก CAT Cyfence มานำเสนอประสบการณ์การที่ทาง CAT Cyfence เข้าไปช่วยดูแลความปลอดภัยให้กับลูกค้า โดยตรวจสอบล็อกเมื่อมีเหตุการณ์ผิดปกติ หลังจากรวบรวมมาพบว่าปัยหาความปลอดภัยที่ลูกค้าประสบอยู่มี 5 ประเภทหลัก ได้แก่

ในงานแถลงข่าวรายงาน Security Intelligence Report (SIR) ของไมโครซอฟท์มีช่วงสัมภาษณ์ผู้บริหารที่มาแถลงข่าวโดยตรงนานพอสมควร โดยมีทั้งช่วงสัมภาษณ์รวมและแยกรายประเทศ ผมรวบรวมคำถามที่น่าสนใจมาเป็นบทความเดียวกันครับ

ไมโครซอฟท์เปิดรายงาน Security Intelligence Report (SIR) สำหรับภูมิภาคเอเชีย เสนอว่าภัยที่ผู้ใช้พบในโลกความเป็นจริงนั้นเป็นอย่างไร โดยไมโครซอฟท์สังเกตเห็นความเปลี่ยนแปลงจากการโจมตีเครื่องโดยตรงผ่านช่องโหว่ต่างๆ มาเป็นการหลอกลวงผู้ใช้

ไมโครซอฟต์ระบุว่าช่วงเวลาสี่ปีระหว่างปี 2010 ถึง 2013 แฮกเกอร์ลดการโจมตีผ่านช่องโหว่ของสินค้าของไมโครซอฟท์เองลงถึง 70% จากระบบป้องกันใหม่ๆ ที่เริ่มโจมตียากขึ้นเรื่อยๆ แม้ซอฟต์แวร์มีช่องโหว่ เช่น ASLR กระบวนการที่แฮกเกอร์พยายามเจาะระบบจึงเป็นการหลอกผู้ใช้

Marcus Meissner ได้ค้นพบบั๊กที่ส่งผลให้ผู้ใช้งานสามารถทำการ DoS และขโมยสิทธิ์ของผู้ดูแลระบบในระบบปฏิบัติการบนพื้นฐานของลินุกซ์เคอร์เนลได้ โดยเชื่อกันว่านี่นับเป็นอีกหนึ่งช่องโหว่ที่อยู่ในระดับอันตรายนับตั้งแต่ช่องโหว่ perf_events (CVE-2013-2049) เป็นต้นมา

Twitter ประกาศเพิ่มมาตรการด้านความปลอดภัยของผู้ใช้ 2 อย่างดังนี้

- ผู้ใช้สามารถเลือกรีเซ็ตรหัสผ่านโดยส่ง PIN มาทาง SMS ให้เรายืนยันตัวตน นอกเหนือจากการส่งลิงก์รีเซ็ตรหัสผ่านทางอีเมลแบบของเดิม (สำหรับกรณีที่ใช้อีเมลเก่า หรือไม่มีอินเทอร์เน็ตใช้งาน)

- เพิ่มระบบตรวจสอบว่าผู้ใช้ล็อกอินมาจากสถานที่แปลกๆ หรืออุปกรณ์ที่ไม่เคยใช้หรือไม่ ถ้าระบบสงสัยว่าไม่ใช่ตัวเราก็จะถามข้อมูลบางอย่าง เช่น หมายเลขโทรศัพท์ตัวท้าย เพื่อยืนยันตัวตนของคนที่ล็อกอินอีกชั้นหนึ่ง

ที่มา - Twiter Blog

OpenSSH เริ่มคอมไพล์โดยไม่มี OpenSSL ได้แล้วในรุ่นล่าสุดที่เพิ่งส่งโค้ดเข้าโครงการเมื่อวันที่ 29 เมษายนที่ผ่านมา อย่างไรก็ดีเพื่อคอมไพล์โดยไม่ใช้ OpenSSL จะทำให้กระบวนการเข้ารหัสลดลงเหลือเพียงไม่กี่รูปแบบเท่านั้น

กระบวนการเข้ารหัสที่รองรับหากไม่คอมไพล์กับ OpenSSL ได้แก่ AES-CTR, ChaCha + Poly1305 และกระบวนการแลกกุญแจจะเหลือเพียง ECDH/Curve25519 เท่านั้น

- Read more about OpenSSH สามารถทำงานโดยไม่มี OpenSSL แล้ว

- 3 comments

- Log in or register to post comments

Bitly บริการย่อ URL ชื่อดัง ออกมาประกาศว่าถูกแฮ็ก แต่ยังไม่ทราบรายละเอียดว่ามีข้อมูลของผู้ใช้ถูกเจาะออกไปด้วยหรือไม่

Bitly จึงใช้มาตรการความปลอดภัยเบื้องต้นคือถอดการเชื่อมต่อบัญชีผู้ใช้กับ Facebook/Twitter ทั้งหมด ซึ่งผู้ใช้สามารถเชื่อมกลับคืนได้

นอกจากนี้ Bitly ยังขอให้ผู้ใช้ทุกคนรีเซ็ตรหัสผ่าน และถ้าใช้ API key หรือ OAuth token เชื่อมต่อกับบริการอื่น ก็ขอให้เปลี่ยนไปใช้ key/token ตัวใหม่ วิธีการสามารถอ่านได้ตามลิงก์

ที่มา - Bitly Blog

- Read more about Bitly โดนแฮ็ก ผู้ใช้เปลี่ยนรหัสผ่านด่วน

- 1 comment

- Log in or register to post comments

เอกสารงานวิจัยที่เพิ่งได้รับการเผยแพร่ใหม่ระบุว่า ภาพถ่ายดิจิทัลแต่ละภาพมีลักษณะเฉพาะซึ่งรวมถึงรูปแบบของ noise ที่เกิดในภาพแตกต่างกันออกไป ซึ่งอาจทำให้ระบุได้ว่าภาพถ่ายนั้นถูกถ่ายโดยใคร และงานวิจัยนี้อาจเป็นประโยชน์ต่องานสืบสวนหาผู้กระทำผิด (เช่น ถ่ายภาพอนาจารเด็ก, ขโมยสมาร์ทโฟนแล้วมาใช้งานถ่ายภาพ) ในอนาคต

Chrome รุ่น Canary มีความสามารถ "origin chip" ให้เลือกเปิดมาทดสอบการใช้งานได้ โดยหลังจากเปิดใช้งานแล้ว Omnibox ที่เคยแสดง URL จะแสดงเฉพาะชื่อโดเมนเท่านั้น ไม่แสดง URL เต็มอีกต่อไป ในส่วนกล่องจะอินพุตจะใช้เพื่อค้นหาหรือใส่ URL ใหม่เท่านั้น

เหตุผลของแนวทางนี้คือความปลอดภัยของผู้ใช้เวลาเจอกับเว็บฟิชชิ่ง (phishing) เทคนิคการปลอม URL แบบหนึ่งคือการสร้าง subdomain ที่หน้าตาเหมือนโดเมนที่จะปลอม ทำให้ผู้ใช้ที่ไม่ทันระวังเผลอเข้าใช้งานเว็บปลอม

เนื่องจาก origin chip จะไม่แสดง URL เต็มอีกต่อไป แต่แสดงโดเมนอย่างชัดเจน ผู้ใช้จะสามารถสังเกตได้ทันทีว่าโดเมนที่ใช้งานเปลี่ยนไป สำหรับการคัดลอก URL เต็ม ผู้ใช้จะต้องคลิกที่ตัว origin chip ก่อนจึงจะคัดลอกไปได้

- Read more about Chrome เริ่มทดสอบแสดง "origin chip" แทน URL

- 16 comments

- Log in or register to post comments

ปัญหาห้าง Target ถูกเจาะจนข้อมูลบัตรเครดิตรั่วจำนวนมาก ส่งผลให้ ซีอีโอ Gregg Steinhafel และซีไอโอ (Chief Information Officer - CIO) ของห้าง คือ Beth M. Jacob ต้องยื่นใบลาออกจากบริษัทแล้ว โดยตอนนี้จะหาผู้บริหารคนนอกมานั่งแทนชั่วคราว พร้อมกับเตรียมยกเครื่องระบบรักษาความปลอดภัยข้อมูลลูกค้าเสียใหม่

ซีอีโอ Steinhafel ทำงานห้าง Target มานานถึง 35 ปี เขานั่งสามตำแหน่งพร้อมกันได้แก่ ประธานบอร์ดบริหาร, ประธานบริษัท, และซีอีโอ โดยการลาออกครั้งนี้จะลาออกจากทุกตำแหน่งพร้อมกัน โดยตำแหน่งซีอีโอจะให้หัวหน้าฝ่ายการเงิน (CFO) John Mulligan เข้ามาดูแลชั่วคราว

- Read more about ผู้บริหารห้าง Target ลาออก สังเวยปัญหาข้อมูลรั่วไหล

- 3 comments

- Log in or register to post comments

Wang Jing นักศึกษาปริญญาเอกจาก Nanyang Technology University ในสิงคโปร์ ประกาศค้นพบช่องโหว่ในระบบล็อกอิน OAuth 2.0 และ OpenID ที่ส่งผลกระทบต่อเว็บไซต์ชื่อดังเป็นจำนวนมาก

Jing เรียกช่องโหว่นี้ว่า "Covert Redirect" เพราะมันอาศัยการที่ระบบล็อกอินทั้งสองตัวจะยืนยันตัวตนผู้ใช้แล้ว redirect ไปยังเว็บไซต์ปลายทาง แต่กลับไม่ตรวจสอบเว็บไซต์ปลายทางให้ดีก่อน จึงอาจถูกใช้ในการปลอม redirect ไปยังเว็บไซต์ของผู้โจมตีแทนได้ (และเว็บไซต์ที่โจมตีจะได้ข้อมูลส่วนตัวจากเว็บไซต์ต้นทางไป แล้วแต่สิทธิที่ผู้ใช้อนุญาตให้)

ฟีเจอร์สำคัญของ iOS นับแต่เวอร์ชั่น 4.0 เป็นต้นมาคือไอโฟนมีฮาร์ดแวร์สำหรับเข้ารหัสมาโดยเฉพาะ ระบบป้องกันข้อมูลจะเข้ารหัสไฟล์แนบของอีเมล และข้อมูลของแอพพลิเคชั่นอื่นๆ แต่ใน iOS 7.1.1 แอปเปิลกลับเลิกใช้กระบวนการเข้ารหัสนี้เสียดื้อๆ

ก่อนหน้านี้แฮกเกอร์อ่านไฟล์อีเมลในไอโฟนได้ยากมากเพราะไฟล์ถูกเข้ารหัสโดยผูกกับ passcode ของเครื่อง แต่หลังจากแอปเปิลเลิกเข้ารหัส หากแฮกเกอร์ได้ไอโฟนไปจะสามารถเปิดไฟล์แนบของอีเมลออกมาอ่านได้โดยง่าย

นักวิจัยความปลอดภัย Andreas Kurtz เป็นผู้พบปัญหานี้ เขารายงานปัญหานี้กับแอปเปิลโดยทางแอปเปิลตอบกลับมาว่ารับรู้ปัญหานี้แล้ว

- Read more about แอปเปิลเลิกเข้ารหัสไฟล์แนบของอีเมลใน iOS 7.1.1

- 20 comments

- Log in or register to post comments

มาตรฐาน TLS 1.3 มีข้อเสนอที่ได้รับเสียงสนับสนุนในการประชุมครั้งที่ผ่านมา (IETF 89) ว่าจะเริ่มถอดกระบวนการเข้ารหัสที่ไม่รับประกันความเป็นความลับในอนาคต (forward secrecy) ออกจากมาตรฐาน ได้แก่การแลกกุญแจลับแบบ RSA

เมื่อไม่กี่วันนี้เพิ่งมีข่าว อันตรายร้ายแรง! แจ้งเตือนช่องโหว่ IE กระทบทุกเวอร์ชันและทุกรุ่นของวินโดวส์ ล่าสุดไมโครซอฟท์ออกแพตช์แก้แล้ว ผู้ใช้วินโดวส์สามารถอัพเดตได้ผ่านกระบวนการของ Windows Update ตามปกติ

ไมโครซอฟท์ยังประกาศว่าบั๊กนี้เป็นกรณีพิเศษที่จะออกแพตช์ให้กับผู้ใช้ Windows XP ด้วย แม้ XP จะหมดระยะการสนับสนุนไปแล้วก็ตาม

ส่วนผู้ใช้ Windows 7 จำเป็นต้องติดตั้ง IE11 Update ก่อน ถ้าไม่ติดตั้งแล้วอัพเดตแพตช์ตัวนี้จะทำให้ IE แครชได้ครับ

หนึ่งในวัตถุประสงค์ของการพัฒนาเทคโนโลยีเพื่อบ้านอัจฉริยะที่นอกเหนือไปจากการอำนวยความสะดวกในการใช้ชีวิตประจำวันแล้ว ก็เพื่อเพิ่มความปลอดภัยให้แก่ผู้อยู่อาศัยภายในบ้าน และ Chui กริ่งประตูหน้าบ้านอัจฉริยะก็ได้รับการพัฒนามาเพื่อการนี้เช่นกัน

Chui เป็นผลงานการพัฒนาของบริษัท 214 Technologies ซึ่งมันคือกริ่งหน้าบ้านที่มีกล้องตรวจจับใบหน้าอยู่ภายในตัวของมันเอง เมื่อผู้มาเยือนเอานิ้วกดบริเวณช่องกดกริ่งที่ตัว Chui ตัวกล้องภายในตัว Chui ก็จะตรวจจับใบหน้าของผู้มาเยือนและส่งการแจ้งเตือนไปยังหน้าจอสมาร์ทโฟนของผู้ใช้ที่เป็นเจ้าของบ้าน

นักวิจัยจาก Kaspersky Lab ได้ตรวจพบช่องโหว่บน Flash Player ที่มีความร้ายแรง โค้ด CVE-2014-0515 ซึ่งช่องโหว่นี้อยู่ในส่วน Pixel Blender ที่ออกแบบมาในการประมวลผลภาพและวิดีโอ โดยผู้บุกรุกสามารถใช้ช่องโหว่นี้เข้าควบคุมเครื่องระยะไกลได้

ช่องโหว่นี้จะมีผลกระทบกับผู้ใช้ Flash Player บน Mac เวอร์ชัน 13.0.0.201 และเก่ากว่า, บน Windows เวอร์ชัน 13.0.0.182 และเก่ากว่า และบน Linux เวอร์ชัน 11.2.202.350 และเก่ากว่า

ความเชื่อใจในความมั่นคงปลอดภัยของระบบคอมพิวเตอร์ที่เลียนแบบมาจากโลกความเป็นจริงอย่างสุดท้าย นั่นคือการทำสัญญา ในโลกความเป็นจริงคนเราทำสัญญากันทุกวันตลอดเวลา เมื่อเราสั่งสินค้ากับแม่ครัวในร้านอาหาร แม่ค้าต้องนำอาหารที่เราสั่งมาเสิร์ฟให้อย่างถูกต้อง เมื่อเราทานแล้วเราต้องจ่ายเงินตามค่าอาหารที่ระบุไว้ หากแม่ครัวทำอาหารมาผิด เรามีสิทธิที่จะปฎิเสธไม่รับอาหาร และไม่จ่ายเงินค่าอาหารนั้นๆ

- Read more about Non-Repudiation: สัญญาต้องเป็นสัญญา

- 4 comments

- Log in or register to post comments

การรักษาความปลอดภัยของบ้านพักอาศัยในปัจจุบันนั้นมีช่องทางและเครื่องมือที่ช่วยให้เราดูแลบ้านในยามที่เราอยู่ข้างนอกได้ง่ายขึ้น และหนึ่งในทางเลือกสำหรับระบบเซ็นเซอร์ภายในบ้านก็รวม Korner เอาไว้ด้วย มันคือเซ็นเซอร์ตรวจจับผู้บุกรุกผ่านทางประตูหรือหน้าต่างที่สามารถส่งสัญญาณเตือนเจ้าของบ้านได้ผ่านทางสมาร์ทโฟน

Korner เป็นโครงการระดมเงินทุนผ่าน Indiegogo เพื่อสร้างเซ็นเซอร์สำหรับใช้ติดตั้งบริเวณมุมของบานประตูหรือบานหน้าต่าง มาพร้อมตัวรับสัญญาณอีก 1 ชิ้นไว้ทำงานคู่กัน

ทีมนักวิจัยจาก FireEye ได้ประกาศการค้นพบช่องโหว่ใหม่ของ IE ในรหัส CVE-2014-1776 ซึ่งส่งผลกระทบในทุกๆ เวอร์ชันของ IE โดยช่องโหว่นี้สามารถทำให้แฮกเกอร์สามารถโจมตีผู้ใช้โดยการสั่งรันคำสั่งอันตรายได้จากระยะไกล ยกระดับสิทธิ์ และควบคุมเครื่องของเหยื่อได้อย่างสมบูรณ์

แฮกเกอร์จะใช้วิธีในการสร้างหน้าเว็บไซต์ปลอมที่ฝังโค้ดสำหรับโจมตีช่องโหว่ไว้ เมื่อผู้ใช้งานคลิกเข้าไปดูก็จะถูกโจมตีในทันที ดังนั้นขอให้ผู้ใช้งานระวังการคลิกลิงก์แปลกๆ ที่อาจส่งมาทางเครือข่ายสังคมออนไลน์หรืออีเมลด้วย