Yahoo! Mail เป็นบริการอีเมลรายล่าสุดที่เปิดการเชื่อมต่อแบบเข้ารหัส HTTPS ตลอดเวลาในทุกกรณี ไม่ว่าจะเข้าผ่านเว็บ มือถือ แอพ POP3/IMAP/SMTP ก็จะเข้ารหัสแบบ 2048 บิตทั้งหมด

Yahoo! Mail เริ่มเปิดบริการ HTTPS เมื่อเดือนตุลาคมปีที่แล้ว และวันนี้ก็เปิดใช้เป็นค่าดีฟอลต์ตามที่สัญญาไว้

คู่แข่งอย่าง Gmail นั้นเปิดใช้ HTTPS เป็นค่าดีฟอลต์มาตั้งแต่ปี 2010

ที่มา - Yahoo! Tumblr

- Read more about Yahoo! Mail เปิดใช้ HTTPS ตลอดเวลาแล้ว

- Log in or register to post comments

Yahoo! Mail เป็นผู้ให้บริการอีเมลรายล่าสุดที่เปิดให้ใช้การเชื่อมต่อแบบ HTTPS เพื่อความปลอดภัยที่มากขึ้น โดยตอนนี้ยังเป็นตัวเลือกที่ต้องเข้าไปตั้งค่าเองในหน้า Advanced Settings

การเปลี่ยนแปลงนี้ถือว่าเป็นเรื่องดี แม้ว่าจะช้าไปนิดเพราะคู่แข่งอย่าง Gmail เปิด HTTPS เป็นค่าดีฟอลต์มาตั้งแต่ปี 2010 ส่วน Outlook.com ก็เปิดเป็นค่าดีฟอลต์แล้วเช่นกัน

ที่มา - Threatpost

- Read more about Yahoo! Mail เพิ่มตัวเลือกให้เชื่อมต่อแบบ HTTPS แล้ว

- 1 comment

- Log in or register to post comments

กูเกิลเริ่มเปิดใช้การเชื่อมต่อ HTTPS กับการใช้งาน Google Search "ในทุกกรณี" ทำให้ผู้ใช้งานมีความเป็นส่วนตัวมากขึ้น แต่ในทางกลับกัน เจ้าของเว็บไซต์ที่ต้องการดูข้อมูลคีย์เวิร์ดก็จะลำบากมากขึ้น

กูเกิลเริ่มการเข้ารหัสผลการค้นหามาตั้งแต่ปี 2011 โดยจำกัดเฉพาะผู้ใช้ที่ล็อกอินเท่านั้น (ผู้ใช้ที่ไม่ได้ล็อกอินยังเป็น HTTP) จากนั้นบรรดาผู้ผลิตเบราว์เซอร์ที่มีกล่องค้นหาของกูเกิลก็เริ่มใช้ HTTPS กับการค้นหาจากเบราว์เซอร์ เริ่มจาก Firefox ตามด้วย Safari บน iOS และ Chrome

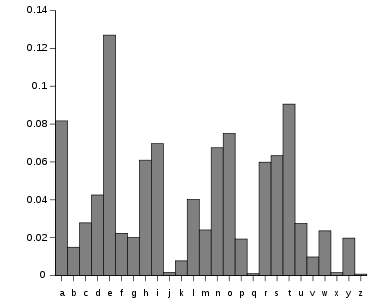

กระบวนการเข้ารหัสที่มีอยู่ในโลกมากมายและถูกพัฒนาอย่างต่อเนื่องจนทุกวันนี้ซับซ้อนในระดับที่ต้องการความรู้คณิตศาสตร์ระดับสูง เหตุผลสำคัญของการพัฒนาเหล่านี้คือการแข่งขันกับกระบวนการถอดรหัสที่พัฒนาอย่างต่อเนื่องเช่นเดียวกันศาสตร์ที่ว่าด้วยการถอดรหัสนี้เรียกว่า Cryptanalysis เป็นศาสตร์ที่อยู่คู่กับการเข้ารหัสมานาน เทคนิคและกระบวนการก็ซับซ้อนและใช้ในกรณีเฉพาะบางอย่างไปเรื่อยๆ

ในบทความนี้เราจะยกตัวอย่างบางเทคนิคที่ใช้กันในการถอดรหัส

ความถี่ของข้อมูล (Frequency Counting)

- Read more about Cryptanalysis ศาสตร์แห่งการถอดรหัส

- 24 comments

- Log in or register to post comments

ทีมวิจัยความปลอดภัยจากบริษัท artemis นำเสนอความก้าวหน้าในวงการรหัสวิทยาในช่วงหลัง และคาดว่ากระบวนการแยกตัวประกอบตัวเลขขนาดใหญ่นั้นน่าจะมีการปรับปรุงประสิทธิภาพขึ้นอย่างมากภายในห้าปีข้างหน้า

กระบวนการแยกตัวประกอบเป็นกระบวนการสำคัญในการเข้ารหัสแบบกุญแจไม่สมมาตร RSA และการแลกเปลี่ยนกุญแจ (key exchange) แบบ Diffie Hellman โดย RSA นั้นประกาศ "ผลคูณ" ของเลขจำนวนเฉพาะสองจำนวนเป็นกุญแจสาธารณะ โดยเชื่อว่าการแยกตัวประกอบนั้นทำได้ยาก โดยยังไม่มีการพิสูจน์ว่าการแยกตัวประกอบนั้นเป็นงาน "ยาก" ในทางคณิตศาสตร์ จริงหรือไม่ และความเชื่อใจใน RSA ทุกวันนี้ก็มาจากความเชื่อว่ากระบวนการที่มีประสิทธิภาพนั้นยังไม่ถูกค้นพบ

นักวิจัยความปลอดภัยนำเสนอกระบวนการเจาะการเข้ารหัสเพื่อหาข้อความในเว็บที่เข้ารหัส HTTPS ได้ภายใน 30 วินาทีที่งาน Black Hat

BREACH อาศัยการดักฟังผู้ใช้ที่เข้าเว็บที่เข้ารหัสและบีบอัดข้อมูลแบบ DEFLATE ซึ่งเบราว์เซอร์รองรับเป็นมาตรฐาน และต้องบังคับให้ผู้ใช้เข้าเว็บที่มีสคริปต์ฝังอยู่ ซึ่งหากดักฟังแล้วก็ทำได้ง่ายเพราะใช้การโจมตีแบบ man-in-the-middle แทรกโค้ดเข้าไปยังเว็บอื่นๆ ที่ไม่ได้เข้ารหัสได้

หลังจากที่ฝังสคริปต์ได้แล้ว สคริปต์จะเรียกหน้าข้อความโดยพยายามให้มีเนื้อความเป็นข้อความที่กำหนดได้ เช่นสั่งเรียกหน้า reply โดยกำหนดอีเมลลงไป หลังจากนั้นจึงดูขนาดของเนื้อหาที่ส่งกลับมาว่ามีขนาดเท่าใด

จากข่าว โครงการ XKeyscore ของ NSA ที่ดักฟังกิจกรรมของผู้ใช้ใดๆ บนอินเทอร์เน็ตที่วิ่งอยู่บน HTTP

ทาง Wikimedia Foundation องค์กรแม่ของ Wikipedia ออกมาแสดงความกังวลในเรื่องนี้ และประกาศแผนการใช้ HTTPS เพื่อปกป้องความเป็นส่วนตัวของผู้ใช้แล้ว

หลังจากเฟซบุ๊กเปิดให้ผู้ใช้เลือกเปิด HTTPS ใช้งานเป็นรายคนมาเป็นเวลาสองปี ตอนนี้การเข้าถึง www.facebook.com จะกลายเป็น HTTPS ทั้งหมด แต่ยังไม่เปิดบริการสำหรับ m.facebook.com ที่ยังเป็น HTTPS อยู่ 80%

กระบวนการอัพเกรดแบบบังคับเริ่มมาตั้งแต่ต้นปีที่ผ่านมา จนกระทั่งผู้ใช้กลุ่มสุดท้ายเพิ่งถูกบังคับจนครบ

- Read more about เฟซบุ๊กใช้ HTTPS เป็นมาตรฐานแล้ว

- 5 comments

- Log in or register to post comments

กูเกิลประกาศเปลี่ยนใบรับรอง SSL จาก 1024 บิตไปเป็นแบบ 2048 บิตทั้งหมดพร้อมกับเปลี่ยนสา่ยการรับรอง (certificate chain) ไปพร้อมกัน

กระบวนการนี้ไม่น่าจะกระทบผู้ใช้ นอกจากผู้ใช้ที่ใช้ไม่ได้อัพเดตระบบปฎิบัติการหรือใช้ไลบรารี SSL ของตัวเองรุ่นเก่า หรือซอฟต์แวร์ที่ฝังใบรับรองเข้ากับโค้ด ก็จะทำงานไม่ได้จากการอัพเดตครั้งนี้

แม้จะอัพเดตขนาดกุญแจไปเป็นขนาด 2048 บิต แต่ทุกวันนี้กระบวนการเข้ารหัสแบบกุญแจสมมาตรก็ยังใช้การเข้ารหัส RC4 แบบ 128 อยู่

กูเกิลเปิดเว็บ cert-test ให้ทุกคนเข้าทดสอบใบรับรองใหม่ได้แล้ว ส่วนกระบวนการอัพเดตจริงจะค่อยๆ อัพเดตไปทีละบริการจนครบในอีกหลายเดือนข้างหน้า

ในขณะนี้เป็นช่วงที่มีการแปลี่ยนแปลงอะไรหลายๆ อย่างเกี่ยวกับ Internet ซึ่งอาจส่งผลกับเราไปอีกเป็นร้อยปี เรื่องเด่นๆ ได้แก่

- New gTLDs ที่ทำให้เราไม่ได้มีแต่ domain .com, .net, .org และ .info ให้เลือกใช้อีกต่อไป แต่จะมี domain .อื่นๆ โผล่ออกมาอีกมากมาย เราอาจจะได้เห็น blognone.com เปลี่ยนชื่อเป็น blogn.one อาจจะได้เห็นศูนย์หนังสือจุฬาใช้ชื่อเว็บ chula.book และมีความเป็นไปได้ ของชื่อ creative อื่นๆ ที่ creative จนเราคาดไม่ถึง

- IPv6 ที่อาจทำให้อุปกรณ์ทุกๆ อันบนโลกนี้ สามารถมี Public IP Address เป็นของตัวเองได้ และลดปริมาณการใช้งาน NAT device และลดความจำเป็นในการทำ Port Forwarding ลง

- การใช้งาน DNSSEC ที่ทำให้ domain name มีความปลอดภัยมากขึ้น

- Read more about ทิศทาง Internet กับ วิสัยทัศน์เบื้องหลัง SPDY

- 15 comments

- Log in or register to post comments

แอปเปิลเปลี่ยนมาใช้วิธีส่งข้อมูลแบบเข้ารหัส HTTPS สำหรับการเชื่อมต่อทั้งหมดของ App Store บนแพลตฟอร์ม iOS แล้ว

ก่อนหน้านี้การส่งข้อมูลระหว่าง App Store ไปยังอินเทอร์เน็ตไม่ถูกเข้ารหัส (หรือเข้ารหัสเพียงบางส่วน) ทำให้ผู้ใช้งานมีโอกาสโดนดักข้อมูลระหว่างทาง (เช่น Wi-Fi สาธารณะ หรือ spoofing) และนำข้อมูลไปใช้งานต่อได้ทันที

การเปลี่ยนแปลงครั้งนี้ย่อมช่วยให้ผู้ใช้ iOS ปลอดภัยกันมากขึ้นครับ

ที่มา - Ars Technica

เมื่อวานนี้บริการ Azure ของไมโครซอฟท์เกิดหยุดทำงานไปหลายส่วน เนื่องจากใบรับรองดิจิตอล (digital certificate) ของบริการเหล่านี้หมดอายุลงเมื่อวันศุกร์ที่ผ่านมา

บริการที่หยุดจากสาเหตุนี้ได้แก่ Access Control 2.0, Media Encoding, Management Portal, Media On-Demand Streaming, Service Bus, Storage, Web Sites โดยทั้งหมดเกิดจากบริการ Storage ใช้งานไม่ได้ทำให้บริการที่เหลือหยุดทำงานไปโดยปริยาย

ปัญหานี้เกิดขึ้นพร้อมกันทั่วโลก และไมโครซอฟท์กำลังแก้ปัญหาอยู่

ที่มา - Windows Azure Service Dashboard

ทุกวันนี้ Chrome เข้ารหัสคำค้นหาที่เราพิมพ์ในกล่อง Omnibox ด้วย SSL ก่อนส่งไปยังเซิร์ฟเวอร์ของกูเกิลเพื่อความปลอดภัยและความเป็นส่วนตัว แต่ Chrome จะทำแบบนี้ก็ต่อเมื่อผู้ใช้ล็อกอินด้วย Google Account ที่ตัวเบราว์เซอร์เท่านั้น

แต่ใน Chrome 25 (ปัจจุบันยังมีสถานะเป็น Beta) เปลี่ยนค่าตรงนี้แล้ว โดยผู้ใช้ Chrome ทุกรายไม่ว่าจะล็อกอินหรือไม่ จะถูกเข้ารหัสเวลาค้นหาผ่าน Omnibox เสมอ

Chrome ไม่ใช่เบราว์เซอร์ตัวแรกที่ใช้นโยบายนี้ โดย Firefox เป็นเบราว์เซอร์ตัวแรกที่เริ่ม ตามด้วย Safari เป็นรายที่สอง

ผู้ใช้คงไม่รู้สึกถึงความเปลี่ยนแปลงนี้ แต่การปรับนโยบายครั้งนี้ช่วยแก้ปัญหาเรื่องความปลอดภัยและความเป็นส่วนตัวได้อีกระดับ

- Read more about Chrome เข้ารหัสคำค้นหาใน Omnibox เป็นค่าดีฟอลต์แล้ว

- 15 comments

- Log in or register to post comments

ในบรรดาบริการเว็บเมลหลักๆ ทั้งหมด Yahoo! Mail เป็นรายล่าสุดที่รองรับการเชื่อมต่อด้วย HTTPS ตลอดเวลา หลังจาก Hotmail รองรับไปแล้วเมื่อปี 2010 ส่วนกูเกิลเปิดมาก่อนหน้านั้น

อย่างไรก็ดี ตอนนี้ Yahoo! Mail ยังคงมีปัญหา XSS ที่ถูกขายในตลาดใต้ดินมาตั้งแต่ปีที่แล้ว ยังคงใช้งานได้ในตอนนี้ ถ้าใครใช้งาน Yahoo! Mail อยู่ แนะนำให้ไม่คลิกลิงก์ใดๆ เลยในเมลครับ

ที่มา - The Register

- Read more about Yahoo! Mail รองรับการเชื่อมต่อ HTTPS ตลอดเวลาแล้ว

- 5 comments

- Log in or register to post comments

มีรายงานความปลอดภัยสำหรับ Nokia Asha 302 ว่าเมื่อผู้ใช้เข้าใช้งานเว็บใดๆ จะถูกชี้ไปยังเซิร์ฟเวอร์ของโนเกียแทน เช่น cloud13.browser.ovi.com โดยการตั้งค่าพรอกซี่เช่นนี้อาจจะไม่ใช่เรื่องแปลก เพราะต้องการบีบอัดเว็บก่อนส่งไปยังเบราว์เซอร์ แต่ปรากฎว่าบน Asha 302 แม้แต่เว็บที่เข้ารหัสก็ยังคงผ่านพรอกซี่

เบราว์เซอร์บน Asha 302 ถูกออกแบบมาให้เชื่อใบรับรองจากระบบบริการของโนเกีย เมื่อผู้ใช้เรียกเว็บผ่านโปรโตคอล HTTPS เบราว์เซอร์จะยังคงเรียกเว็บผ่านเซิร์ฟเวอร์ของโนเกียและเมื่อได้ใบรับรองการเข้ารหัสจากโนเกียก็ไม่มีการแจ้งเตือนผู้ใช้ใดๆ

ช่วงหลังๆ บริการสำคัญที่มีข้อมูลส่วนตัวสูง เช่น เว็บเมล หรือบริการเครือข่ายสังคมออนไลน์ เช่น Gmail ที่เริ่มมีให้เลือกใช้ HTTPS ตลอดเวลาในตอนแรก และสุดท้ายก็เปิด HTTPS เป็นค่ามาตรฐาน ตอนนี้บริการอื่นๆ เช่น Hotmail, Twitter, Google+, และ Facebook ล้วนเป็นแนวทางเดียวกันคือมี HTTPS ให้เลือกใช้ทั้งหมด แต่สัปดาห์ที่ผ่านมา Facebook ก็ประกาศเปลี่ยนค่าเริ่มต้นของผู้ใช้ในสหรัฐฯ ให้ไปใช้งาน HTTPS เป็นค่าเริ่มต้น และต้องยกเลิกด้วยตัวเองหากไม่ต้องการ

ผู้ใช้กลุ่มแรกที่พบความเปลี่ยนแปลงนี้คือผู้ใช้ในสหรัฐฯ ส่วนผู้ใช้ที่เหลือทั่วโลกก็จะเปลี่ยนตามมา แต่ยังไม่กำหนดวันแน่ชัด

มาตรฐาน HSTS เป็นส่วนเสริมของ HTTP/HTTPS ที่เปิดให้เว็บบังคับให้เบราว์เซอร์เชื่อมต่อกันแบบเข้ารหัสเสมอ (ดูข่าวเก่า) โดยสัปดาห์นี้ทาง Mozilla ได้ประกาศว่า Firefox ในรุ่นถัดไปจะบังคับให้ใช้มาตรฐาน HSTS แล้ว

มาตราฐาน HSTS จะช่วยให้ผู้ใช้งานสามารถเพิ่มเว็บไซต์ที่เราต้องการเชื่อมต่อผ่านทาง HTTPS ได้ผ่านทาง preload list (ดูตัวอย่างจาก Chrome) ผู้ใช้งานสามารถดาวน์โหลดเวอร์ชันเบต้ามาทดลองใช้งานก่อนได้ โดยในเวอร์ชันเต็มคาดว่าจะออกมาในเร็วๆ นี้ครับ

- Read more about Firefox ประกาศใช้มาตรฐาน HSTS แล้ว

- Log in or register to post comments

เมื่อเวลา 6 โมงเย็นวันนี้รายการเจาะข่าวเด่นทางไทยทีวีสีช่อง 3 ได้นำเสนอเกี่ยวกับภัยมิจฉาชีพออนไลน์ซึ่งผมพบว่าในข้อมูลที่นำเสนอนั้นมีบางส่วนที่อาจสร้างความไม่เข้าใจผ่านทางทวิตเตอร์เรื่องเล่าเช้านี้ เนื่องจากมีการทวีตในเรื่องนี้อยู่หลายทวีต แต่ผู้อ่านไม่ได้ทำการรีทวีตทั้งหมด เพียงแต่มีการรีทวีตที่ทำให้ข่าวนั้นเกิดการแตกประเด็นและอาจทำให้เกิดการเข้าใจผิดได้ ในฐานะที่ Blognone ก็เป็นหนึ่งในสื่อที่นำเสนอข่าวด้านเทคโนโลยีและความปลอดภัย การนำเสนอข่าวสารและข้อมูลที่ถูกต้องจึงเป็นเรื่องที่สำคัญมาก ดังนั้นผมขออนุญาตในการชี้แจงและแก้ไขข้อมูลบางส่วนให้ถูกต้องครับ

นักวิจัยด้านความปลอดภัยสองคน คือ Juliano Rizzo และ Thai Duong กำลังเตรียมนำเสนองานวิจัยด้านความปลอดภัยของ TLS ด้วยกระบวนการที่เรียกว่า CRIME ในงาน ekoparty วันที่ 21 ที่จะถึงนี้ แต่ระหว่างนี้ก็เริ่มมีการตรวจสอบว่าบั๊กความปลอดภัยนี้ได้รับการแก้ไขในเบราว์เซอร์ใดไปแล้ว และมีการรายงานออกมาว่ามันทำงานอย่างไร

ครบรอบ 6 สัปดาห์ตามกำหนด ทาง Mozilla ก็ออก Firefox รุ่นจริงรุ่นต่อไปซึ่งนับเลขเวอร์ชันเป็น 14 แล้ว ของใหม่มีดังนี้

- Read more about Firefox 14 ออกแล้ว

- 20 comments

- Log in or register to post comments

มาตรฐาน HTTP Strict Transport Security (HSTS) เป็นส่วนเสริมของ HTTP/HTTPS ที่เปิดให้เว็บ "บังคับ" ให้เบราว์เซอร์เชื่อมต่อกับเว็บแบบเข้ารหัสเสมอ แม้ผู้ใช้จะไม่ระบุว่าต้องการใช้ HTTPS ก็ตามที กระบวนการนี้ทำให้ไม่มีการเชื่อมต่อแบบ HTTP ที่ดักฟังได้เลย ช่วยลดความเสี่ยงของผู้ใช้ลง

ที่ผ่านมามาตรฐานนี้ยังอยู่ในช่วงรับฟังความคิดเห็น แม้ว่ากูเกิลจะนำไปใช้งานในโครมอยู่นานแล้วก็ตาม โดยการโจมตีผ่านใบรับรองของ DigiNotar รอบล่าสุดเว็บจำนวนมากของกูเกิลก็รอดมาได้เพราะ HSTS

กระบวนการให้ความเห็นรอบสุดท้ายจะต้องส่งความเห็นไปยัง IETF ภายในวันที่ 25 นี้ และการโหวตจะมีขึ้นใน "ไม่กี่สัปดาห์" ข้างหน้า

บริษัท Cyberoam เป็นบริษัททำเครื่องตรวจสอบการใช้งานอินเทอร์เน็ตของพนักงานในบริษัท กระบวนการคือการบังคับให้พนักงานต้องติดตั้งใบรับรองหลัก (root CA) จากเครื่องของ Cyberoam ทำให้เครื่องนี้สามารถเข้าไปตรวจสอบการใช้งานได้ เพราะถอดรหัสที่เครื่องก่อนจะเข้ารหัสใหม่แล้วส่งไปยังตัวเว็บจริง แต่รายงานปรากฎว่า Cyberoam กลับใช้ CA ใบเดียวกันในทุกเครื่องที่ขายออกไป ทำให้ลูกค้าของ Cyberoam สามารถใช้ใบรับรองนี้ไปตรวจสอบการใช้งานเว็บในบริษัทอื่นๆ ได้ด้วย

Cyberoam ออกแพตซ์สำหรับปัญหานี้แล้ว ทำให้ตัวเครื่องจะสร้างในรับรองใหม่ทั้งหมด เมื่อเครื่องผู้ใช้ในบริษัทจะเข้าเว็บที่เข้ารหัสจะถูกเตือนว่าใบรับรองไม่น่าเชื่อถือ ทำให้ผู้ใช้ทุกคนต้องเพิ่มใบรับรองใหม่เข้าไปในเครื่องก่อนจึงใช้งานต่อไปได้

- Read more about อุปกรณ์สแกน HTTPS ทำพลาด, ใส่ CA เดียวกันทุกเครื่อง

- 11 comments

- Log in or register to post comments

ฟีเจอร์ New Tab ที่เพิ่มเข้ามาใน Firefox 13 เริ่มเจอปัญหาเสียแล้ว เพราะเทคนิคการจับภาพหน้าจอมาแสดงเป็น thumbnail ในหน้า New Tab ทำให้ข้อมูลสำคัญๆ ของผู้ใช้หลุดออกมาให้เห็น

ผู้ใช้คนหนึ่งพบว่าข้อมูลบัญชีธนาคารของเขาถูกจับภาพมาแสดงใน thumbnail ซึ่งไม่ควรเกิดขึ้น เพราะเว็บไซต์เหล่านี้เข้ารหัสข้อมูลด้วย HTTPS เพื่อความปลอดภัยของข้อมูล

ฝั่ง Mozilla เองก็รับทราบปัญหานี้ และเตรียมออกแพตช์แก้ในเร็วๆ นี้ โดยเบื้องต้นบอกว่าผู้ใช้จะปลอดภัยในระดับหนึ่ง เพราะภาพ thumbnail ถูกเก็บไว้ในเครื่องของผู้ใช้เท่านั้น และผู้ใช้สามารถเปลี่ยนไปใช้หน้า New Tab แบบว่างๆ เหมือนของเดิมได้ โดยกดไอคอนที่มุมขวาบนของหน้าจอ

Johnathan Nightingale ผู้บริหารระดับสูงของ Mozilla ให้ข้อมูลทางอีเมลกับ InfoWorld ว่าจะเริ่มทดสอบการเข้ารหัส SSL/HTTPS สำหรับการค้นกูเกิลจากช่องค้นหาของ Firefox Nightly ในเร็วๆ นี้

ถ้าทาง Mozilla ไม่พบปัญหาอะไร ฟีเจอร์นี้จะถูกผนวกเข้ามาใน Aurora และ Beta ตามมา ก่อนจะเข้ามายัง Firefox รุ่นหลัก โดยเริ่มจากภาษาอังกฤษก่อน

เหตุผลของ Mozilla คือประเด็นด้านความปลอดภัยและความเป็นส่วนตัวของผู้ใช้ ซึ่งจริงๆ แล้วทาง Mozilla อยากเปิดฟีเจอร์นี้มานานแล้ว แต่ในช่วงแรก กูเกิลยังไม่พร้อมรับทราฟฟิก HTTPS จากผู้ใช้ Firefox

ถ้า Firefox เปิดใช้ฟีเจอร์นี้เป็น default ก็จะกลายเป็นเบราว์เซอร์ตัวแรกที่ใช้ฟีเจอร์นี้ โดยตอนนี้ Chrome ยังเปิดใช้เฉพาะผู้ใช้ที่ล็อกอินผ่านตัวเบราว์เซอร์เท่านั้น

ข่าวนี้ออกจะยากสักหน่อย แต่เป็นสำหรับผู้ที่ต้องระวังเรื่องความปลอดภัยข้อมูลมากๆ คือเมื่อเดือนที่ผ่านมา มีการตีพิมพ์งานวิจัยว่าในอินเทอร์เน็ตนั้น ใบรับรอง SSL จำนวนหนึ่งประมาณ 2 ใบในทุกๆ 1,000 ใบสามารถถูกเจาะได้โดยง่าย โดยมีสาเหตุมาจากตัวสุ่มเลขหลายๆ ครั้งมีความสามารถในการสุ่มไม่เพียงพอ ทำให้เกิดการใช้จำนวนเฉพาะ (prime number) ที่ซ้ำกันในใบรับรองหลายใบ ทำให้การแฮกข้อมูลที่เข้ารหัสด้วยใบรับรองเหล่านี้ทำได้ง่ายมาก